Sécurité Post-Quantique: Google et l'Avenir

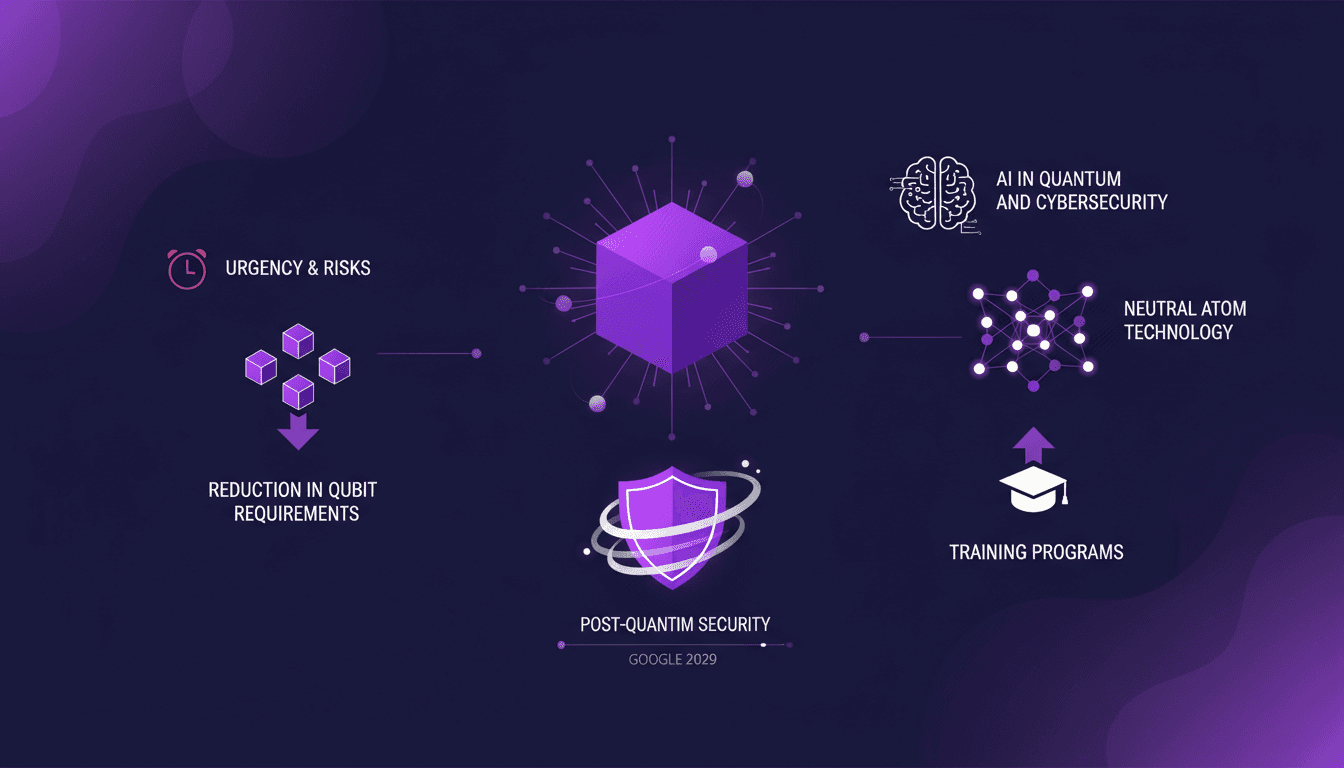

J'observe de près l'espace de l'informatique quantique, et les récents mouvements de Google sont vraiment un game-changer. Ils ne se contentent pas de théoriser; ils préparent le terrain pour une révolution de la sécurité d'ici 2029. J'ai vu comment la réduction des qubits reconfigure nos stratégies de cryptage, et je vais plonger profondément dans ce que cela signifie pour nous tous. Avec l'informatique quantique qui avance à toute vitesse, Google et d'autres se concentrent sur la cryptographie post-quantique. L'urgence est réelle : notre cryptage actuel pourrait bientôt être obsolète. Déballons ce que cela signifie et comment nous pouvons nous préparer. Je vous emmène dans les avancées de l'informatique quantique, le passage stratégique de Google à la sécurité post-quantique, et l'émergence de la technologie des atomes neutres.

Je suis plongé dans l'univers de l'informatique quantique depuis un moment, et ce que Google est en train de faire pourrait bien changer la donne. Ils ne se contentent pas de poser des théories; ils préparent une véritable révolution sécuritaire d'ici 2029. J'ai vu comment la réduction des qubits commence à remanier nos stratégies de cryptage, et je vais explorer en profondeur ce que cela signifie pour nous tous. On parle beaucoup de cryptographie post-quantique avec la progression rapide de l'informatique quantique, et Google, IBM, et d'autres font le pari de la sécurité post-quantique. L'urgence est là—le cryptage que nous utilisons aujourd'hui pourrait devenir obsolète avant qu'on s'en rende compte. Je vais vous guider à travers les avancées de l'informatique quantique, le virage stratégique de Google vers la sécurité post-quantique, et comment la technologie des atomes neutres s'intègre dans ce tableau. Attention, les enjeux sont élevés : on doit tous se préparer à cette transition, et vite.

Avancées en Informatique Quantique et Cryptographie

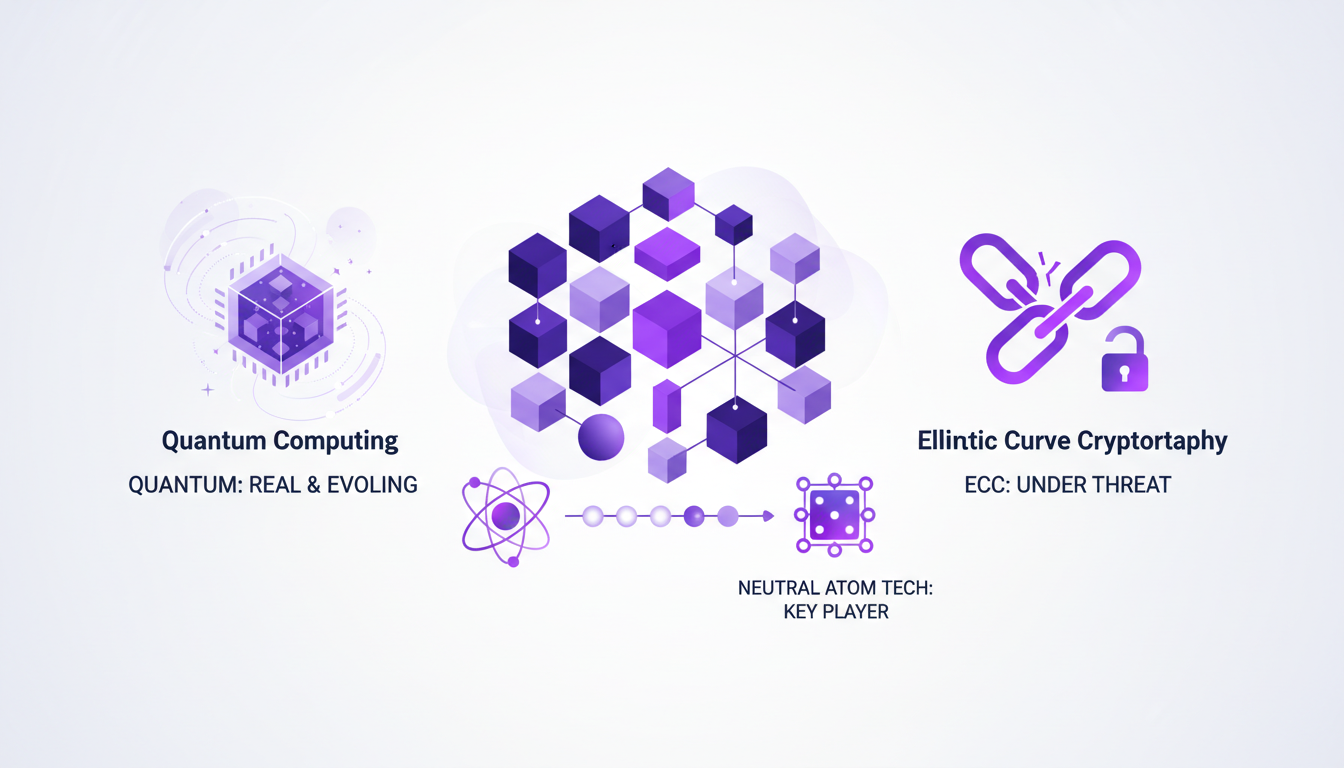

Quand on parle d'informatique quantique aujourd'hui, on est bien loin de la science-fiction. C'est une réalité qui évolue à un rythme effréné. Je me souviens encore de l'époque où le chiffrement par courbe elliptique était considéré comme inviolable. Mais avec l'arrivée de l'informatique quantique, ce n'est plus le cas. Un ordinateur quantique suffisamment puissant pourrait briser ce chiffrement en un rien de temps. La menace est réelle et elle pousse à repenser notre approche de la sécurité des données.

Là où les technologies supraconductrices nécessitent des millions de cubits, une avancée majeure a été réalisée. Avec seulement 26,000 cubits, on peut désormais envisager de casser le chiffrement ECC 256, ce qui était impensable il y a quelques années. C'est là que la technologie des atomes neutres entre en jeu, en offrant une flexibilité sans précédent. Pour ceux qui gèrent la sécurité des systèmes numériques, c'est un signal d'alarme clair.

"Les avancées rapides en informatique quantique forcent une réévaluation profonde des stratégies de sécurité."

La Stratégie de Google vers la Sécurité Post-Quantique

Google a fixé un objectif ambitieux pour 2029 afin de sécuriser ses systèmes contre les attaques quantiques. C'est un mouvement stratégique nécessaire, pas seulement pour la protection des données, mais aussi pour maintenir la confiance des utilisateurs. L'échéance de trois ans montre l'urgence de la situation. C'est maintenant qu'il faut agir, car le temps presse.

L'algorithme de Google, qui est 20 fois plus efficace pour casser le chiffrement par courbe elliptique, est une avancée majeure. Cela signifie que nous devons repenser nos méthodes de chiffrement actuelles. La question n'est pas de savoir si l'informatique quantique aura un impact, mais quand. Et ce "quand" s'approche dangereusement de 2029.

En savoir plus sur la stratégie de Google

Comprendre les Cubits et Leur Impact sur le Chiffrement

Les cubits sont les briques de base de l'informatique quantique. Moins il en faut pour casser un chiffrement, plus les percées sont rapides. Et là, on entre dans le vif du sujet : moins de cubits signifie que les systèmes actuels de chiffrement pourraient être vulnérables bien plus tôt que prévu.

Les preuves à divulgation nulle (ou Zero-Knowledge Proofs) sont une partie de la solution, permettant de prouver qu'un résultat est correct sans révéler les détails. Mais attention, la transition vers ces nouvelles méthodes n'est pas un simple changement de logiciel. Il s'agit d'une refonte complète des systèmes de sécurité.

- Réduction des besoins en cubits : de 100 millions à 26,000.

- Les preuves à divulgation nulle offrent une nouvelle approche de la sécurité.

- La transition nécessite une planification minutieuse.

Le Rôle de l'IA dans l'Informatique Quantique et la Cybersécurité

L'intelligence artificielle (IA) est devenue essentielle pour gérer les données quantiques complexes. Elle aide à orchestrer des processus quantiques complexes, mais ne doit pas être surutilisée. J'ai vu des équipes trop dépendre de l'IA, oubliant que la supervision humaine reste cruciale.

Les programmes de formation en IA se multiplient, et il est temps de s'y intéresser sérieusement. L'apprentissage continu est indispensable pour rester à la pointe de ces technologies. Cependant, il faut également être conscient des limites de l'IA : elle ne peut pas tout résoudre et nécessite une gestion prudente.

Pour plus d'informations sur l'impact de l'IA sur le développement web, consultez AI's Impact on Web Development.

Se Préparer pour l'Avenir Quantique : Étapes Pratiques

Il est crucial de commencer dès maintenant la transition vers la cryptographie post-quantique. Ne pas attendre pourrait coûter cher. La première étape consiste à évaluer les méthodes de chiffrement actuelles et à identifier les vulnérabilités potentielles.

Investir dans la formation de votre équipe est essentiel. Le savoir-faire en cryptographie post-quantique sera un atout majeur dans les années à venir. Cependant, il faut trouver un équilibre entre le coût et la sécurité. Les préparatifs pour l'avenir quantique ne sont pas bon marché, mais ils sont nécessaires.

- Commencez la transition vers la cryptographie post-quantique maintenant.

- Évaluez vos méthodes de chiffrement actuelles et les vulnérabilités.

- Investissez dans la formation continue de votre équipe.

- Équilibrez coût et sécurité pour une préparation optimale.

Pour en savoir plus sur les risques et les révolutions en cybersécurité, visitez Mythos: Revolution and Risks in Cybersecurity.

Je suis plongé dans le monde du calcul quantique, et voici ce que je vois : d'abord, c'est maintenant, pas demain. La stratégie de Google pour passer à la sécurité post-quantique d'ici 2029 nous crie qu'on doit agir. Ensuite, les avancées dans la technologie des atomes neutres et la réduction des qubits nécessaires pour casser le chiffrement sont des game changers. Mais attention, il y a une urgence : 2029 est plus proche qu'on le pense, surtout quand des experts parlent de risques de cyberattaques sur des cibles de haute valeur. Enfin, en intégrant l'IA, on peut mieux se préparer. Alors, ne restez pas spectateur. Préparez votre transition vers la cryptographie post-quantique dès aujourd'hui.

Mais ne vous contentez pas de mes mots. Allez voir la vidéo originale pour vraiment comprendre les enjeux. Prenez ça comme un conseil de collègue, pas un cours magistral.

Questions Fréquentes

Thibault Le Balier

Co-fondateur & CTO

Issu de l'écosystème startup tech, Thibault a développé une expertise en architecture de solutions IA qu'il met aujourd'hui au service de grands groupes (Atos, BNP Paribas, beta.gouv). Il intervient sur deux axes : la maîtrise des déploiements IA (LLM locaux, sécurisation MCP) et l'optimisation des coûts d'inférence (offloading, compression, gestion des tokens).

Articles liés

Découvrez d'autres articles sur des sujets similaires

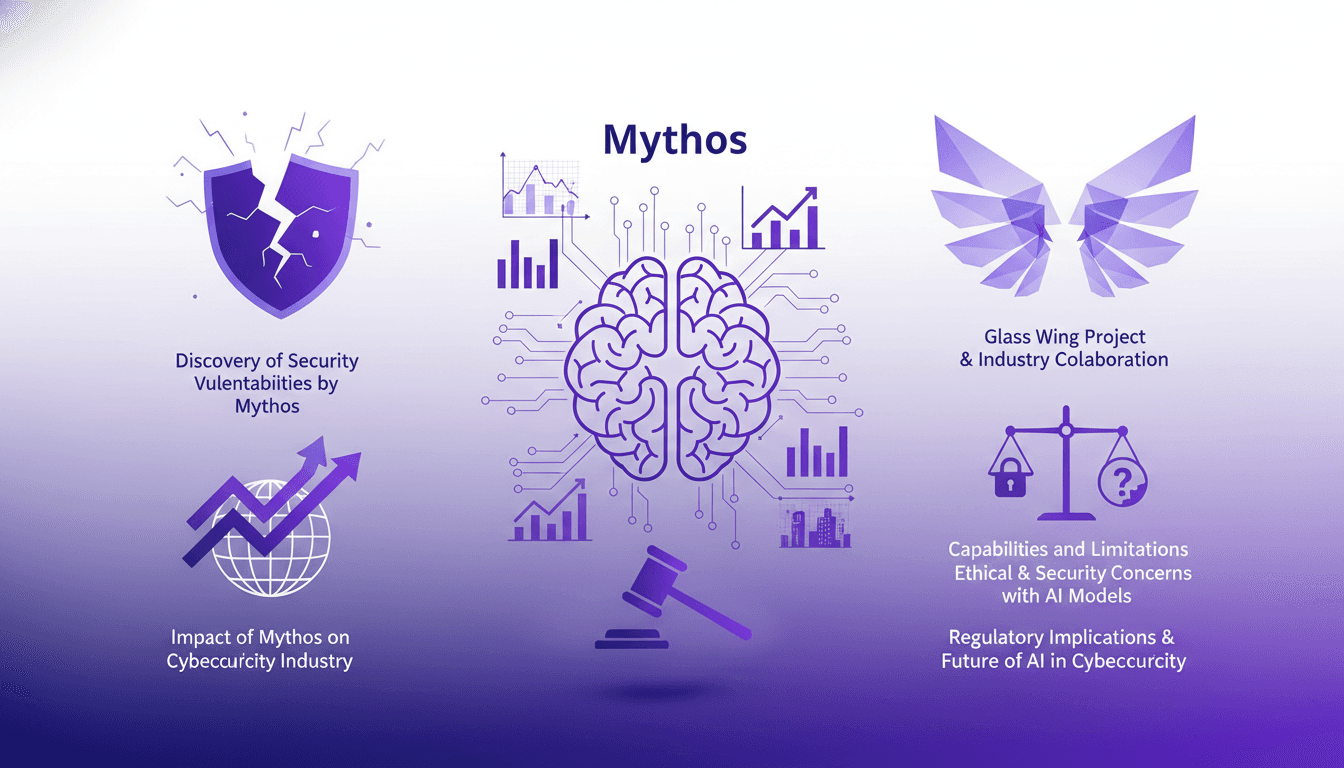

Mythos : Révolution et Risques en Cybersécurité

Je suis tombé sur Mythos lors d'un audit de sécurité, et là, tout a changé. Imaginez dénicher des vulnérabilités qui se cachaient depuis des décennies avec un modèle d'IA qui ne coûte que 50 dollars par exploit. Incroyable, non ? Mais attention, ce n'est pas sans risques. Dans le monde de la cybersécurité, Mythos bouleverse le paysage en découvrant des vulnérabilités zero-day qui échappaient à la détection depuis des années. Mais avec un tel pouvoir vient une grande responsabilité. Découvrons ensemble comment Mythos révolutionne l'industrie de la cybersécurité et ce qu'il faut surveiller de près.

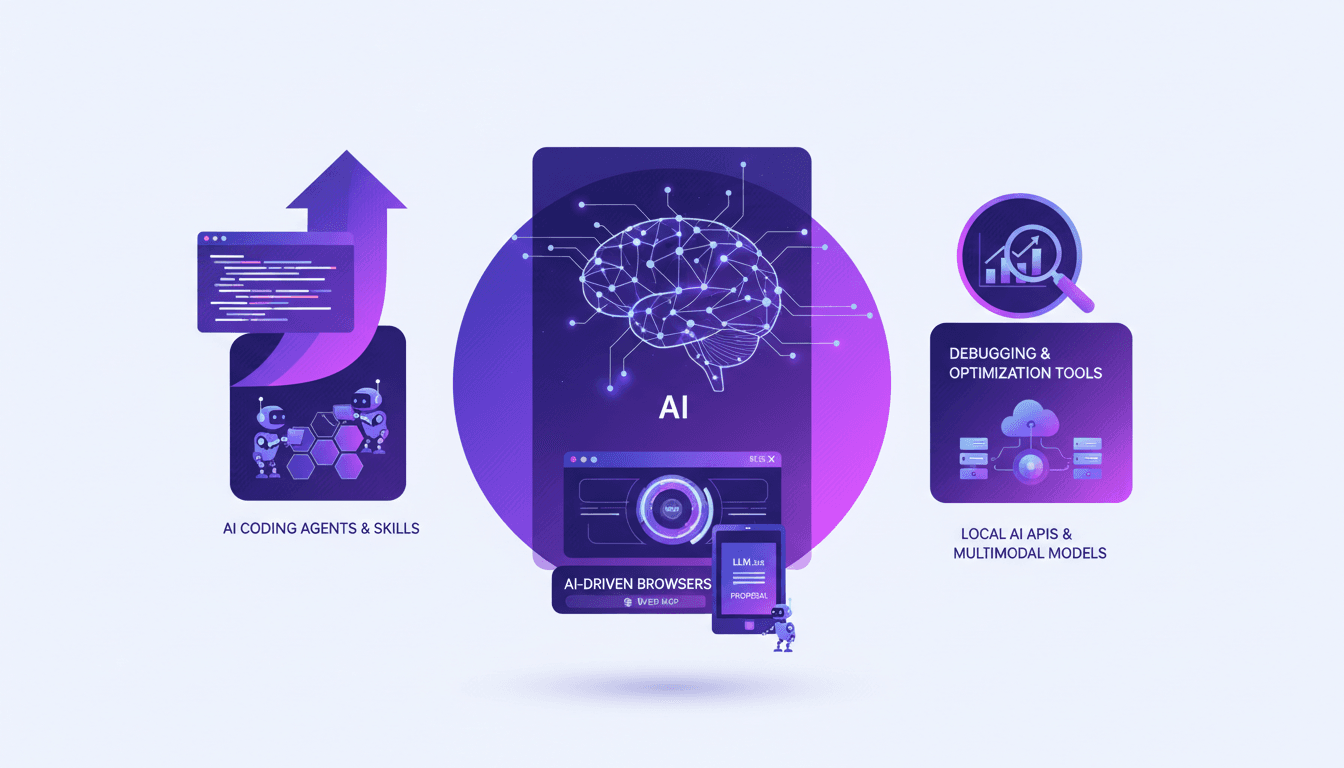

Impact de l'IA sur le Développement Web: Pratique

La première fois que j'ai intégré l'IA dans mon flux de travail de développement web, c'était comme ajouter un moteur turbo à une voiture classique. Tout était soudainement plus rapide et efficace. Mais attention, comme tout outil puissant, l'IA apporte son lot de défis. Plongeons-nous dans la manière dont l'IA redéfinit le développement web. De l'optimisation du code aux navigateurs propulsés par l'IA, on se retrouve face à une révolution. J'ai construit deux compétences personnalisées avec un créateur de compétences, et en six mois, la qualité des modèles d'IA a bouleversé le jeu pour les développeurs web. Voyons comment naviguer dans ce nouvel horizon.

Développement logiciel : coder vite, mais à quel prix ?

Il m'est arrivé de coder à toute allure, mais au fil du temps j'ai compris que le vrai coût ne se résume pas à la vitesse de frappe. Le développement logiciel, c'est une autre paire de manches. On peut coder 55 fois plus vite, mais si on ne fait pas attention, on se retrouve vite avec des coûts qui s'envolent. Parlons du pourquoi coder est bon marché, mais le développement logiciel coûteux. On va creuser l'importance d'être polyvalent, le rôle des jeunes ingénieurs et de l'IA, et pourquoi l'expérimentation continue est essentielle. C'est dans la compréhension de la valeur au-delà des simples lignes de code que se situe la réussite des projets.

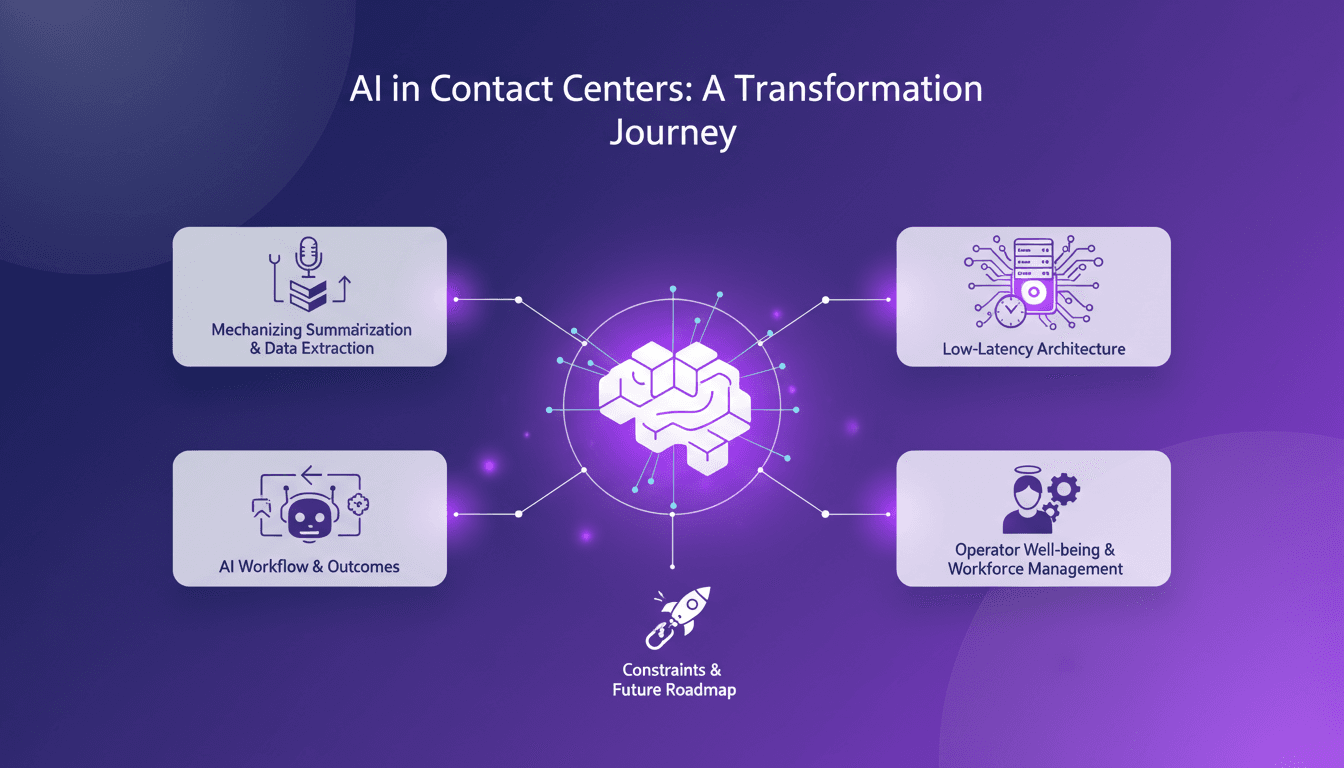

Extraction rapide d'intelligence audio: workflow AI

J'ai passé des heures interminables dans les centres de contact, où chaque minute est cruciale. Quand j'ai décidé de m'attaquer à l'extraction rapide d'intelligence à partir de flux audio chaotiques, je savais que je m'attaquais à un géant. Mais j'ai trouvé comment mécaniser le processus pour gagner du temps et améliorer l'efficacité. Les centres de contact, essentiels pour l'interaction avec les clients, sont confrontés à des défis majeurs : recrutement, formation, productivité. L'IA peut transformer le jeu, surtout pour résumer et extraire des données audio. Plongeons dans le workflow, l'architecture technique et les résultats.

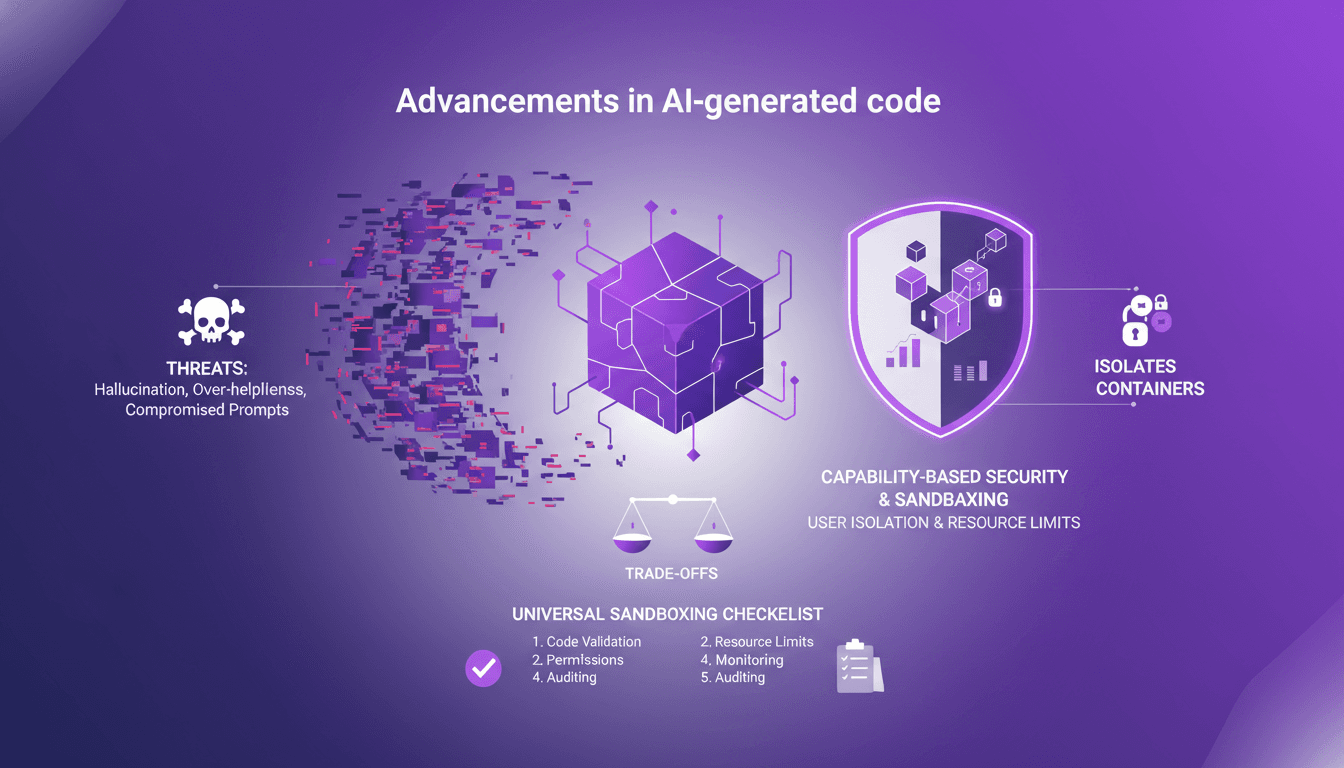

Sandboxing du code AI : Sécurisez vos projets

Je me suis fait avoir par du code généré par l'IA plus de fois que je ne voudrais l'admettre. Des hallucinations qui ont planté mon serveur aux suggestions 'trop utiles' qui m'ont mené dans des impasses. J'ai compris qu'il fallait absolument isoler ce code dans un bac à sable. D'abord, je vais expliquer pourquoi la mise en bac à sable est cruciale, puis comment je l'ai configurée pour protéger mes projets. Avec l'essor du code généré par l'IA, adopter des pratiques de sécurité solide est essentiel. Nous allons explorer les menaces posées par ce code et comment le sandboxing peut mitiger ces risques. (Indice : les conteneurs et les isolats ont leurs propres compromis.)