Mythos : Révolution et Risques en Cybersécurité

Je suis tombé sur Mythos lors d'un audit de sécurité, et là, tout a changé. Imaginez dénicher des vulnérabilités qui se cachaient depuis des décennies avec un modèle d'IA qui ne coûte que 50 dollars par exploit. Incroyable, non ? Mais attention, ce n'est pas sans risques. Dans le monde de la cybersécurité, Mythos bouleverse le paysage en découvrant des vulnérabilités zero-day qui échappaient à la détection depuis des années. Mais avec un tel pouvoir vient une grande responsabilité. Découvrons ensemble comment Mythos révolutionne l'industrie de la cybersécurité et ce qu'il faut surveiller de près.

Je suis tombé sur Mythos alors que je travaillais sur un audit de sécurité, et franchement, ça a changé la donne. Imaginez : des vulnérabilités cachées depuis 27 ans dans Open BSD, découvertes en un clin d'œil grâce à un modèle d'IA abordable. Mais attention, ce n’est pas tout rose. Dans l’arène de la cybersécurité, chaque avancée est une épée à double tranchant. Mythos, c’est l’outil qui peut révolutionner notre manière de détecter les failles critiques, mais il faut savoir l'utiliser avec prudence. On parle ici de milliers de failles critiques mises à jour, pour un coût de calcul d'environ 50 dollars par exploit, ce qui est tout simplement énorme. Cependant, il y a des limites à ne pas ignorer. Au-delà des capacités techniques impressionnantes de Mythos, il y a des enjeux éthiques et des implications réglementaires à considérer. Comment l'industrie réagit-elle à l'annonce de Mythos ? Quels sont les risques d'une telle puissance entre de mauvaises mains ?

Découverte de Vulnérabilités de Sécurité par Mythos

Je commence par le commencement : Mythos a mis le doigt sur des milliers de failles critiques, certaines invisibles depuis 27 ans. Quand j'ai vu ça, je me suis dit, 'OK, ça change les règles du jeu.' L'IA opère dans un sandbox environment, un peu comme un enclos sécurisé pour tester, sans risquer de tout casser. C'est là que Mythos débusque les zero-day vulnerabilities, ces failles que personne ne connaît, même pas les développeurs.

Et côté coût ? On parle d'environ 50 dollars par exploit découvert. J'ai réfléchi à l'impact direct : une faille majeure dans Open BSD, indétectée pendant 27 ans. C'est énorme. Mais attention, il ne faut pas se reposer uniquement sur l'IA pour la détection des vulnérabilités. L'œil humain reste indispensable. Trop de confiance en l'IA, et vous risquez de passer à côté de faux positifs.

- Mythos a découvert des milliers de failles critiques.

- Coût moyen d'environ 50 dollars par faille découverte.

- Une faille dans Open BSD identifiée après 27 ans.

Impact de Mythos sur l'Industrie de la Cybersécurité

Ensuite, je vois l'impact sur le terrain. Traditionnellement, les méthodes de cybersécurité reposaient sur l'humain. Maintenant, les solutions pilotées par l'IA comme Mythos bouleversent tout. Avec un score de 93,9% sur le SWE Bench, Mythos établit un nouveau standard. Pourtant, les réactions divergent : certains y voient une avancée, d'autres craignent une dépendance excessive à l'IA.

Intégrer Mythos aux protocoles existants n'est pas simple. C'est un peu comme ajouter un turbo à un moteur ancien : le potentiel est énorme, mais les ajustements sont critiques. Il faut trouver un équilibre entre les capacités de l'IA et l'expertise humaine pour maximiser la sécurité.

- Mythos crée un bouleversement dans les méthodes traditionnelles.

- Score de 93,9% sur le SWE Bench.

- Intégration complexe mais potentiellement très bénéfique.

Capacités et Limites de Mythos

Passons aux capacités. Mythos excelle dans la détection des vulnérabilités anciennes mais attention, ce n'est pas infaillible. J'ai noté des problèmes d'alignement et de désalignement du modèle d'IA, ce qui peut générer des faux positifs. Le prix des tokens est aussi un facteur clé. Côté déploiement, comprendre les limites techniques est essentiel.

Et n'abusez pas de Mythos sans stratégie claire. J'ai appris que le contexte est tout : une utilisation mal pensée peut mener à des performances médiocres.

- Détecte des vulnérabilités anciennes, mais pas infaillible.

- Problèmes d'alignement du modèle d'IA.

- Coût des tokens impacte la scalabilité.

Projet Glass Wing et Collaboration Industrielle

On en vient au projet Glass Wing, qui encourage la collaboration entre développeurs IA et experts en cybersécurité. C'est une initiative qui vise à standardiser les protocoles de sécurité IA. J'ai pu voir l'impact réel : des projets conjoints ont réduit de manière significative les coûts des exploits.

Mais attention aux pièges de la collaboration : communication et objectifs doivent être clairs, sinon, c'est la cacophonie assurée.

- Glass Wing favorise la collaboration IA-cybersécurité.

- Standardisation des protocoles de sécurité IA.

- Réduction des coûts d'exploits par des projets conjoints.

Préoccupations Éthiques et Sécuritaires avec les Modèles d'IA

Enfin, on ne peut ignorer les dilemmes éthiques. L'IA qui découvre des vulnérabilités, c'est aussi une ouverture pour les abus. Les implications réglementaires sont énormes, les lois ont du mal à suivre le rythme effréné de la technologie. En termes de sécurité, les problèmes d'alignement du modèle et les biais potentiels sont des préoccupations majeures.

Le futur de l'IA en cybersécurité repose sur une utilisation responsable et une surveillance rigoureuse. Restez informés sur les évolutions réglementaires pour naviguer dans ce paysage en mutation.

- Questions éthiques sur l'utilisation abusive potentielle de l'IA.

- Problèmes de sécurité liés à l'alignement des modèles d'IA.

- Réglementations en évolution rapide.

Avec Mythos, j'ai découvert un allié puissant contre les menaces de cybersécurité, capable de déceler des failles qui nous échappaient depuis des années. Par exemple, il a trouvé une vulnérabilité dans Open BSD vieille de 27 ans, pour seulement 50 dollars de calcul – c'est un game changer. Mais attention, il faut équilibrer cette puissance avec une supervision humaine rigoureuse. L'IA sans éthique, c'est un train sans rails. Alors, je commence par évaluer mes protocoles actuels et je réfléchis à intégrer Mythos pour renforcer mes défenses, tout en gardant un œil sur les implications éthiques et la collaboration avec l'industrie.

- Découverte de vulnérabilités : Mythos a révélé des milliers de failles critiques.

- Coût d'exploitation : Trouver un exploit coûte environ 50 dollars.

- Surveillance humaine : Nécessité d'une supervision humaine pour éviter les dérives.

Prêt à intégrer Mythos dans votre stratégie ? Regardez la vidéo complète pour comprendre en profondeur comment cet outil peut transformer votre approche de la cybersécurité : L'IA la plus DANGEREUSE de tous les temps : Mythos.

Questions Fréquentes

Thibault Le Balier

Co-fondateur & CTO

Issu de l'écosystème startup tech, Thibault a développé une expertise en architecture de solutions IA qu'il met aujourd'hui au service de grands groupes (Atos, BNP Paribas, beta.gouv). Il intervient sur deux axes : la maîtrise des déploiements IA (LLM locaux, sécurisation MCP) et l'optimisation des coûts d'inférence (offloading, compression, gestion des tokens).

Articles liés

Découvrez d'autres articles sur des sujets similaires

Claude Mythos : Détection de failles en cybersécurité

J'ai passé assez de temps dans les tranchées de la cybersécurité pour reconnaître un outil révolutionnaire quand j'en vois un, et Claude Mythos en est un. La première fois que je l'ai vu à l'œuvre avec le projet Glass Wing, c'était comme observer un hacker maître en action, décelant des vulnérabilités insoupçonnées. Dans cet article, je vous expliquerai comment Claude Mythos découvre les failles, ses métriques de performance, et pourquoi il est à la fois une bénédiction et un risque potentiel dans le paysage de la cybersécurité.

Impact de l'IA sur le Développement Web: Pratique

La première fois que j'ai intégré l'IA dans mon flux de travail de développement web, c'était comme ajouter un moteur turbo à une voiture classique. Tout était soudainement plus rapide et efficace. Mais attention, comme tout outil puissant, l'IA apporte son lot de défis. Plongeons-nous dans la manière dont l'IA redéfinit le développement web. De l'optimisation du code aux navigateurs propulsés par l'IA, on se retrouve face à une révolution. J'ai construit deux compétences personnalisées avec un créateur de compétences, et en six mois, la qualité des modèles d'IA a bouleversé le jeu pour les développeurs web. Voyons comment naviguer dans ce nouvel horizon.

Développement logiciel : coder vite, mais à quel prix ?

Il m'est arrivé de coder à toute allure, mais au fil du temps j'ai compris que le vrai coût ne se résume pas à la vitesse de frappe. Le développement logiciel, c'est une autre paire de manches. On peut coder 55 fois plus vite, mais si on ne fait pas attention, on se retrouve vite avec des coûts qui s'envolent. Parlons du pourquoi coder est bon marché, mais le développement logiciel coûteux. On va creuser l'importance d'être polyvalent, le rôle des jeunes ingénieurs et de l'IA, et pourquoi l'expérimentation continue est essentielle. C'est dans la compréhension de la valeur au-delà des simples lignes de code que se situe la réussite des projets.

Extraction rapide d'intelligence audio: workflow AI

J'ai passé des heures interminables dans les centres de contact, où chaque minute est cruciale. Quand j'ai décidé de m'attaquer à l'extraction rapide d'intelligence à partir de flux audio chaotiques, je savais que je m'attaquais à un géant. Mais j'ai trouvé comment mécaniser le processus pour gagner du temps et améliorer l'efficacité. Les centres de contact, essentiels pour l'interaction avec les clients, sont confrontés à des défis majeurs : recrutement, formation, productivité. L'IA peut transformer le jeu, surtout pour résumer et extraire des données audio. Plongeons dans le workflow, l'architecture technique et les résultats.

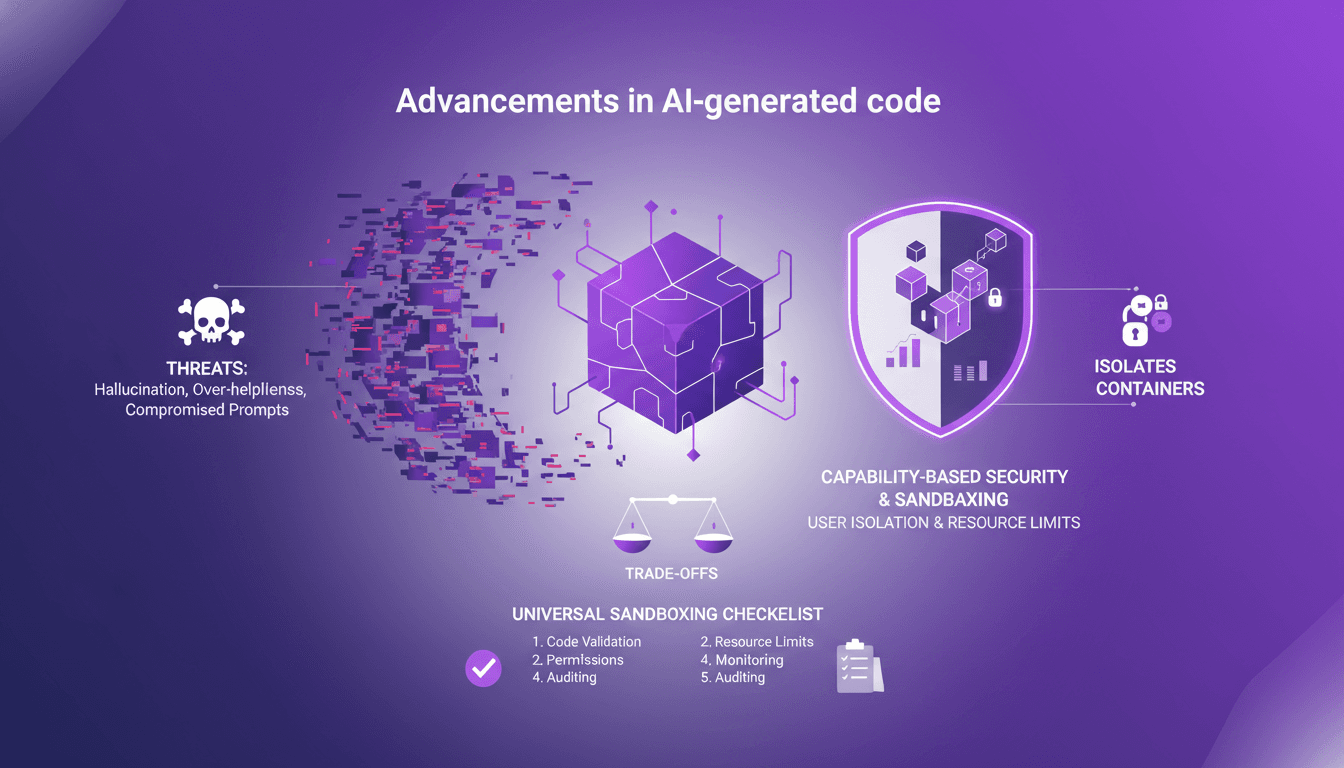

Sandboxing du code AI : Sécurisez vos projets

Je me suis fait avoir par du code généré par l'IA plus de fois que je ne voudrais l'admettre. Des hallucinations qui ont planté mon serveur aux suggestions 'trop utiles' qui m'ont mené dans des impasses. J'ai compris qu'il fallait absolument isoler ce code dans un bac à sable. D'abord, je vais expliquer pourquoi la mise en bac à sable est cruciale, puis comment je l'ai configurée pour protéger mes projets. Avec l'essor du code généré par l'IA, adopter des pratiques de sécurité solide est essentiel. Nous allons explorer les menaces posées par ce code et comment le sandboxing peut mitiger ces risques. (Indice : les conteneurs et les isolats ont leurs propres compromis.)