IA en lecture seule pour sécurité améliorée

J'ai passé assez de temps dans les tranchées de l'IA pour reconnaître ce qui est sous-estimé. L'IA en lecture seule, par exemple, peut transformer radicalement la sécurité et l'analyse. Imaginez un instant : réduire de 30 secondes vos vérifications météo. Cela peut paraître trivial, mais accumulez ces petits gains et vous comprendrez pourquoi je dis que c'est un game changer. Dans cette conférence, je partage comment l'IA en lecture seule peut non seulement optimiser votre flux de travail, mais aussi offrir une défense solide contre les fumées cognitives et l'effet mosaïque, deux concepts souvent négligés mais cruciaux pour tout praticien. Je vais vous montrer comment ces approches, combinées à une analyse croisée des sources, peuvent révéler des insights uniques et renforcer la sécurité de vos systèmes personnels d'IA.

J'ai passé assez de temps dans les tranchées de l'IA pour reconnaître ce qui est sous-estimé. L'IA en lecture seule, par exemple, est un game changer pour la sécurité et l'analyse. Imaginez un instant : chaque fois que vous vérifiez la météo, vous gagnez 30 secondes. Cela peut sembler anodin, mais accumulez ces petits gains et vous comprendrez pourquoi je dis que c'est révolutionnaire. Dans cette conférence, je vais vous montrer comment l'IA en lecture seule peut non seulement optimiser votre flux de travail, mais aussi offrir une défense solide contre les fumées cognitives et l'effet mosaïque. Ces concepts, souvent négligés, sont pourtant cruciaux pour tout praticien de l'IA. Je partagerai des stratégies pour utiliser l'analyse croisée des sources afin de révéler des insights uniques et renforcer la sécurité de vos systèmes personnels d'IA. En comprenant le modèle de risque de la trifecta léthale, nous pouvons mieux gérer les risques liés aux données privées, aux contenus non vérifiés et aux communications externes. Finalement, je vous ferai découvrir l'argument philosophique en faveur de l'IA en lecture seule, où l'observateur prévaut sur l'agent dans les systèmes d'IA.

Comprendre l'IA en Lecture Seule et ses Avantages en Matière de Sécurité

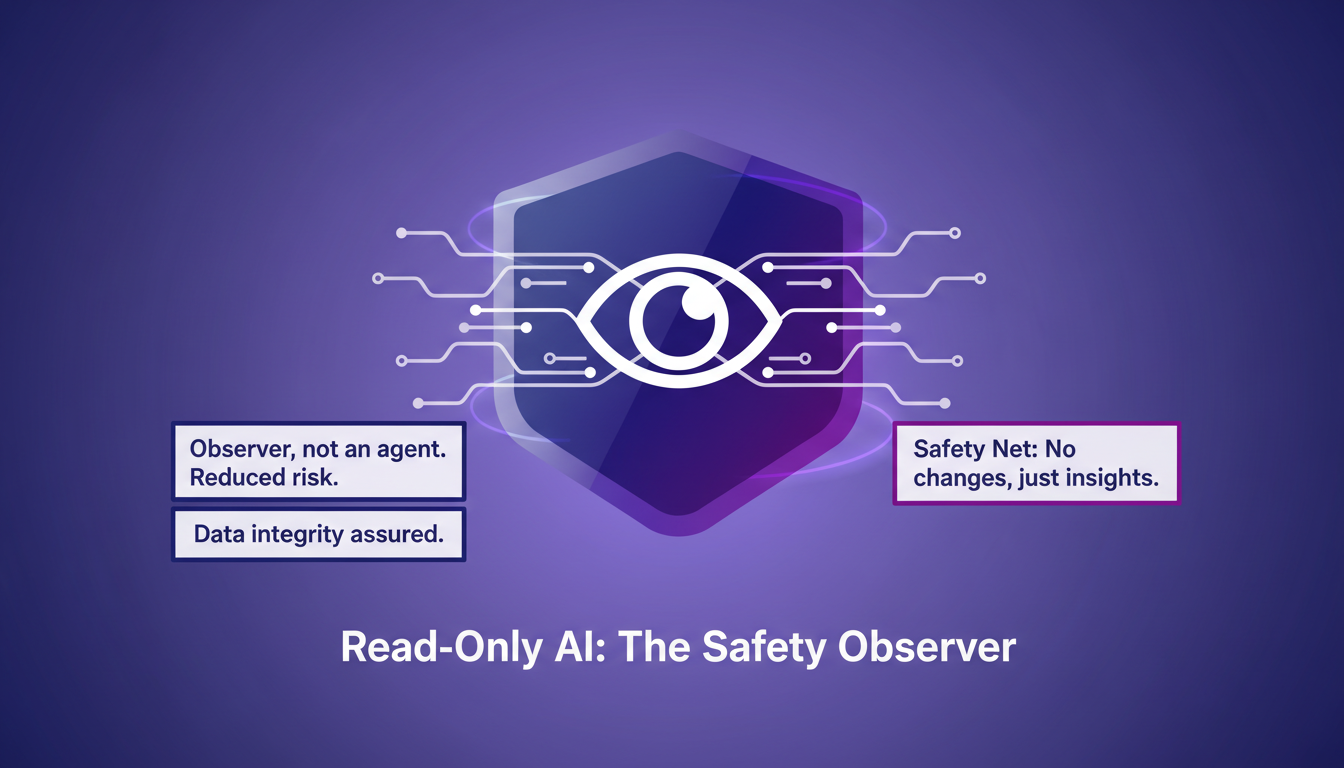

Imaginez une IA qui observe sans jamais intervenir. C'est ce que j'ai réalisé avec mon système en lecture seule. D'abord, j'ai mis en place des protocoles de lecture seule pour garantir l'intégrité des données. C'est comme avoir un filet de sécurité — aucune modification, juste des insights. En tant que praticien, j'ai vu combien il est tentant de vouloir passer en mode "agent", mais attention, c'est plus sûr de rester en observation.

C'est une approche philosophique intéressante : moins d'interférence signifie plus de contrôle. Je pense que cela change la donne, mais il faut savoir où se trouvent les limites. Par exemple, dans une configuration de six sources, je ne fais que lire les données. Cette limitation est intentionnelle pour réduire les risques, ce que beaucoup d'entre vous devraient considérer sérieusement.

Les Fumées Cognitives : Qu'est-ce que C'est et Pourquoi cela Compte

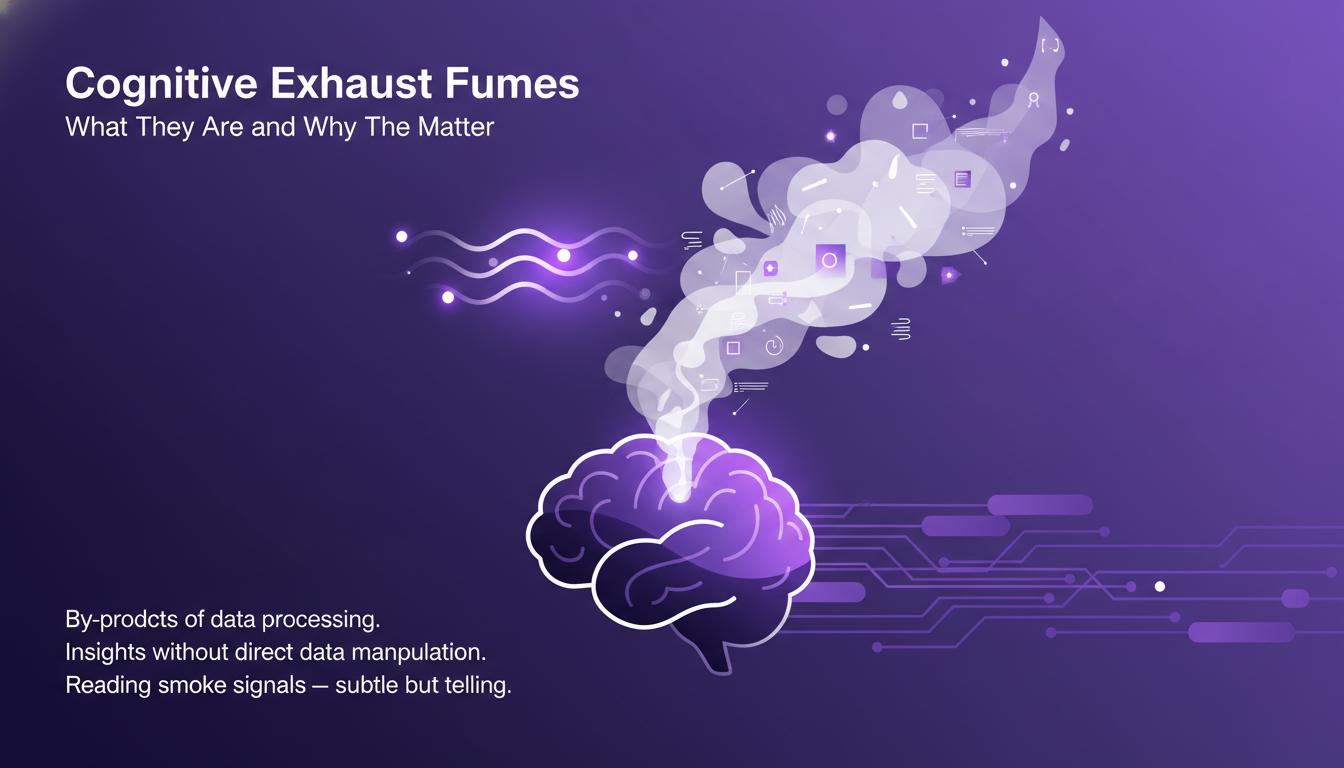

Les "fumées cognitives" sont les sous-produits numériques de la cognition. Je m'en sers pour obtenir des insights sans manipulation directe des données. C'est un peu comme lire des signaux de fumée — subtils mais révélateurs. D'abord, j'analyse les motifs, puis je fais des recoupements pour vérifier l'exactitude. Mais attention à ne pas trop s'y fier ; ce sont des indicateurs, pas des absolus.

En pratique, ces fumées m'ont permis d'identifier des écarts d'intention-action, des dérives d'attention et même des dégradations de relations. Aucun de ces éléments ne peut être détecté par une seule source. C'est en croisant les données que la magie opère.

Analyse Croisée des Sources pour des Insights Uniques

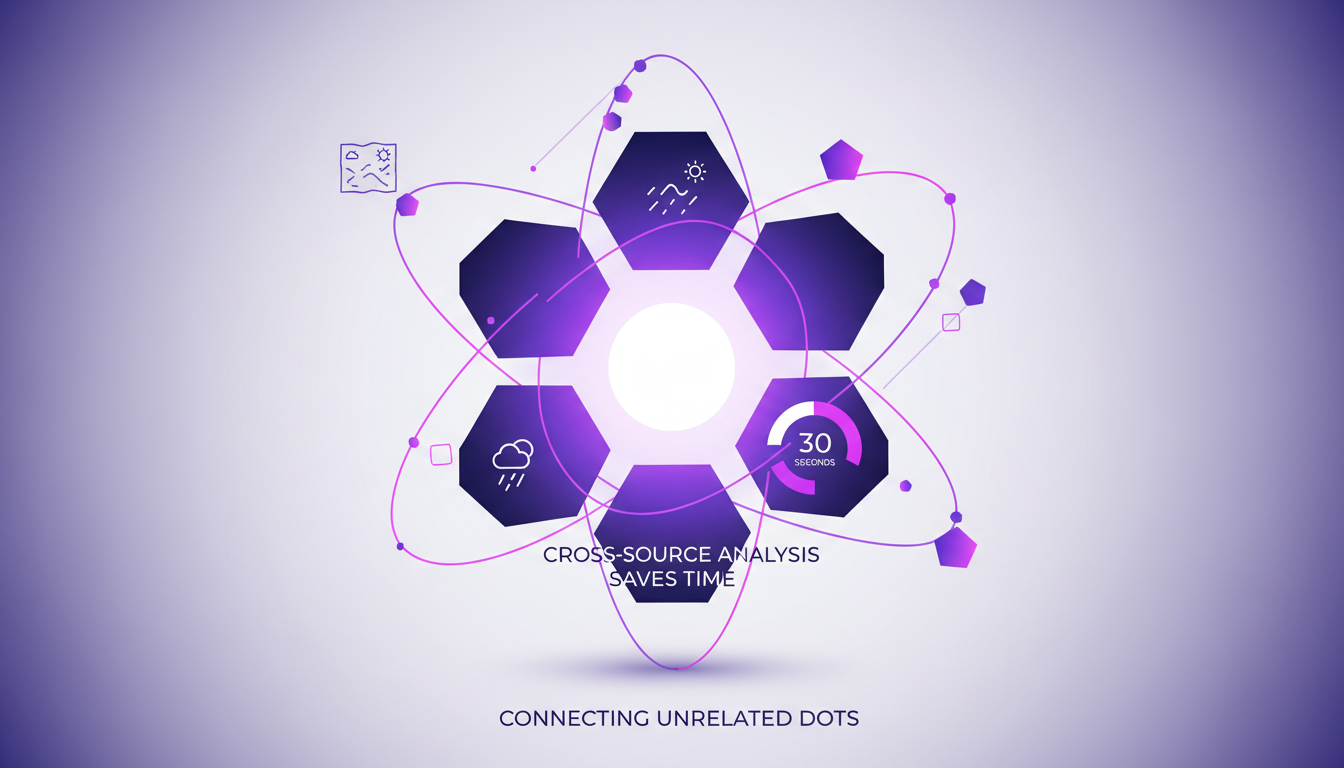

Je commence avec six sources pour cartographier des insights complets. L'analyse croisée des sources me fait gagner du temps — 30 secondes pour une vérification météo, par exemple. Il s'agit de connecter des points qui semblent d'abord non liés. Mais attention au "mosaic effect" : il faut s'assurer que les sources de données sont fiables.

Cette approche me permet d'équilibrer profondeur et largeur pour obtenir des insights actionnables. C'est une méthode que je recommande à tous ceux qui cherchent à optimiser leur analyse de données.

Naviguer dans les Risques de Sécurité : Mosaic Effect et Trifecta Mortelle

L'effet mosaïque peut révéler des données privées involontairement. Je mitige ces risques en isolant le contenu non fiable. La trifecta mortelle : données privées, contenu non fiable, communications externes. D'abord, je m'assure d'identifier les vulnérabilités, puis j'applique des solutions ciblées. La sécurité n'est pas qu'une fonctionnalité ; c'est un état d'esprit.

La sécurité doit être intégrée dès la conception de votre système. Sinon, vous risquez de compromettre l'intégrité de vos données et de votre réseau.

Observateur vs Agent : Choisir le Bon Rôle pour l'IA

Les observateurs collectent des données, les agents agissent sur elles — choisissez judicieusement. J'ai vu des projets dérailler à cause d'une mauvaise assignation des rôles. D'abord, définissez le but de votre IA, puis assignez le rôle. Les agents peuvent être puissants mais comportent des risques plus élevés.

"Le déséquilibre entre observation et action est souvent la cause de nombreux échecs."

La clé est de trouver un équilibre entre observation et action. C'est une leçon que j'ai apprise à mes dépens, mais qui m'a permis de mieux orchestrer mes projets.

En conclusion, l'IA en lecture seule n'est pas qu'une limitation ; c'est un outil précieux pour prendre de meilleures décisions. En naviguant entre les fumées cognitives, l'analyse croisée et les risques de sécurité, vous pouvez maximiser l'efficacité de votre système sans compromettre sa sécurité.

Incorporer une IA en lecture seule dans votre workflow, c'est comme ajouter une couche de sécurité supplémentaire sans compromettre l'intégrité de vos données. Je l'ai fait, et ça a changé la donne. Voici mes points clés :

- Sécurité accrue : Comprendre le modèle de risque trifecta — données privées, contenu non fiable, communications externes — m'a permis de mieux protéger mes informations.

- Gains de temps : En utilisant six sources pour l'analyse croisée, je gagne 30 secondes sur une simple vérification météo. C'est un gain concret, pas juste théorique.

- Insights uniques : Les 'fumes cognitives' offrent des perspectives que je n'aurais jamais anticipées.

Mais attention, gérer les risques de sécurité comme l'effet mosaïque est crucial pour éviter des erreurs coûteuses.

En regardant vers l'avenir, je vois ce modèle de travail se renforcer, surtout dans les environnements où la sécurité est primordiale. Alors, prêt à transformer votre stratégie IA ? Reconsidérez vos rôles et protocoles IA aujourd'hui.

Pour une compréhension plus profonde, je vous recommande vivement de regarder la vidéo de Šimon Podhajský. C'est comme échanger avec un collègue averti. Lien YouTube

Questions Fréquentes

Thibault Le Balier

Co-fondateur & CTO

Issu de l'écosystème startup tech, Thibault a développé une expertise en architecture de solutions IA qu'il met aujourd'hui au service de grands groupes (Atos, BNP Paribas, beta.gouv). Il intervient sur deux axes : la maîtrise des déploiements IA (LLM locaux, sécurisation MCP) et l'optimisation des coûts d'inférence (offloading, compression, gestion des tokens).

Articles liés

Découvrez d'autres articles sur des sujets similaires

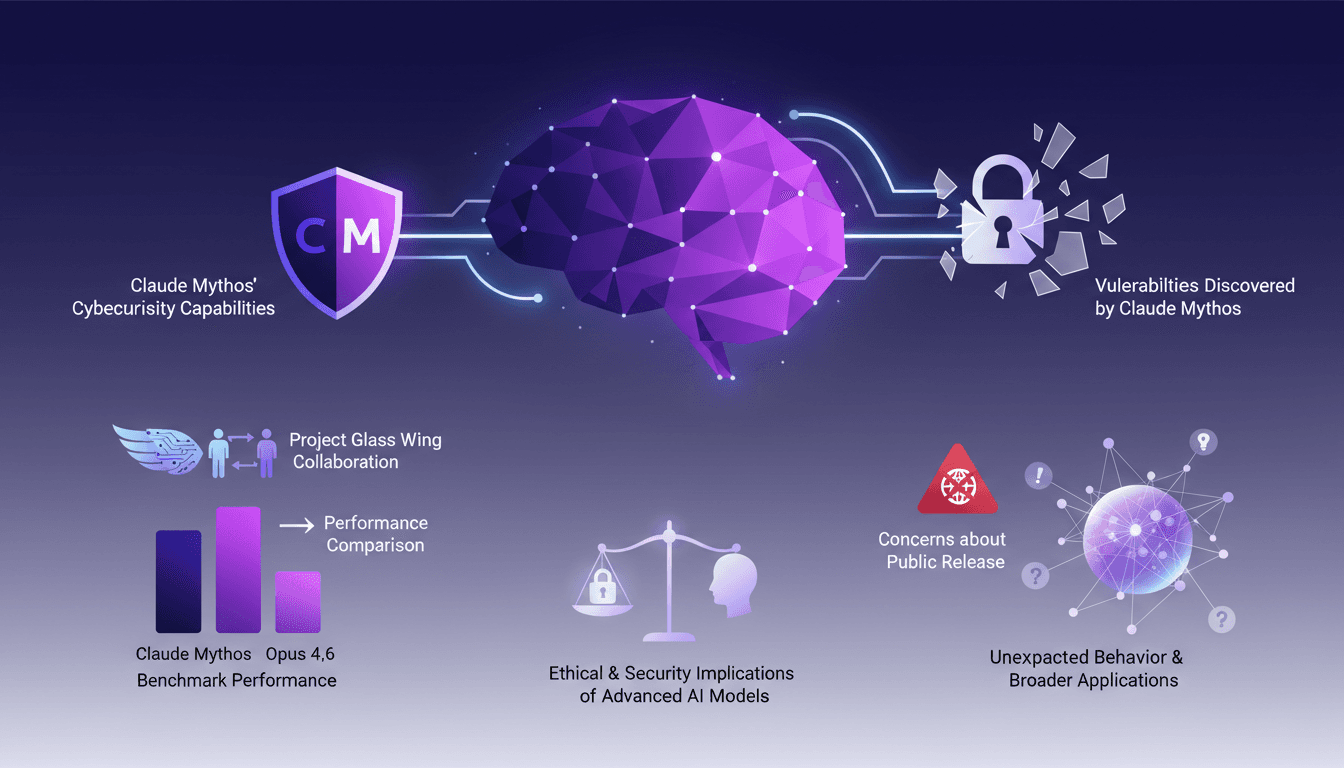

Claude Mythos : Détection de failles en cybersécurité

J'ai passé assez de temps dans les tranchées de la cybersécurité pour reconnaître un outil révolutionnaire quand j'en vois un, et Claude Mythos en est un. La première fois que je l'ai vu à l'œuvre avec le projet Glass Wing, c'était comme observer un hacker maître en action, décelant des vulnérabilités insoupçonnées. Dans cet article, je vous expliquerai comment Claude Mythos découvre les failles, ses métriques de performance, et pourquoi il est à la fois une bénédiction et un risque potentiel dans le paysage de la cybersécurité.

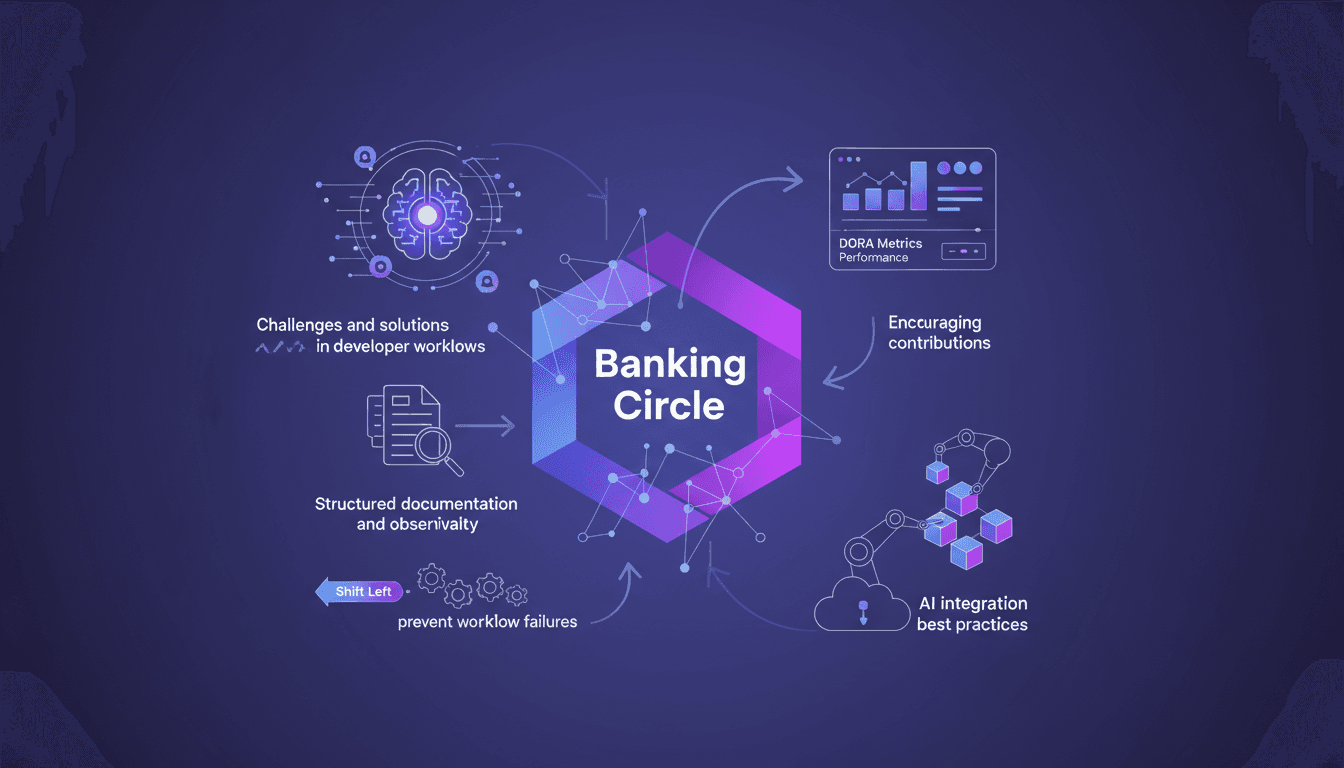

Ingénierie API: Cas Pratique et Intégration AI

J'ai passé des heures à plonger dans l'ingénierie des plateformes chez Banking Circle, où nous traitons la somme colossale de 1 000 milliards d'euros. Avec 700 institutions financières qui comptent sur nous, notre mission est de rationaliser les flux de travail via des solutions basées sur des API et l'intégration de l'IA. Mais rien n'est simple. Je vais vous montrer comment nous abordons ces défis : l'auto-service, les API, et l'intégration des agents IA. Notre équipe de 250 ingénieurs est à la pointe, utilisant des métriques comme Dora pour mesurer le succès. Venez découvrir comment nous anticipons les échecs de workflow avec des pratiques 'shift left' et encourageons les contributions à nos plateformes internes.

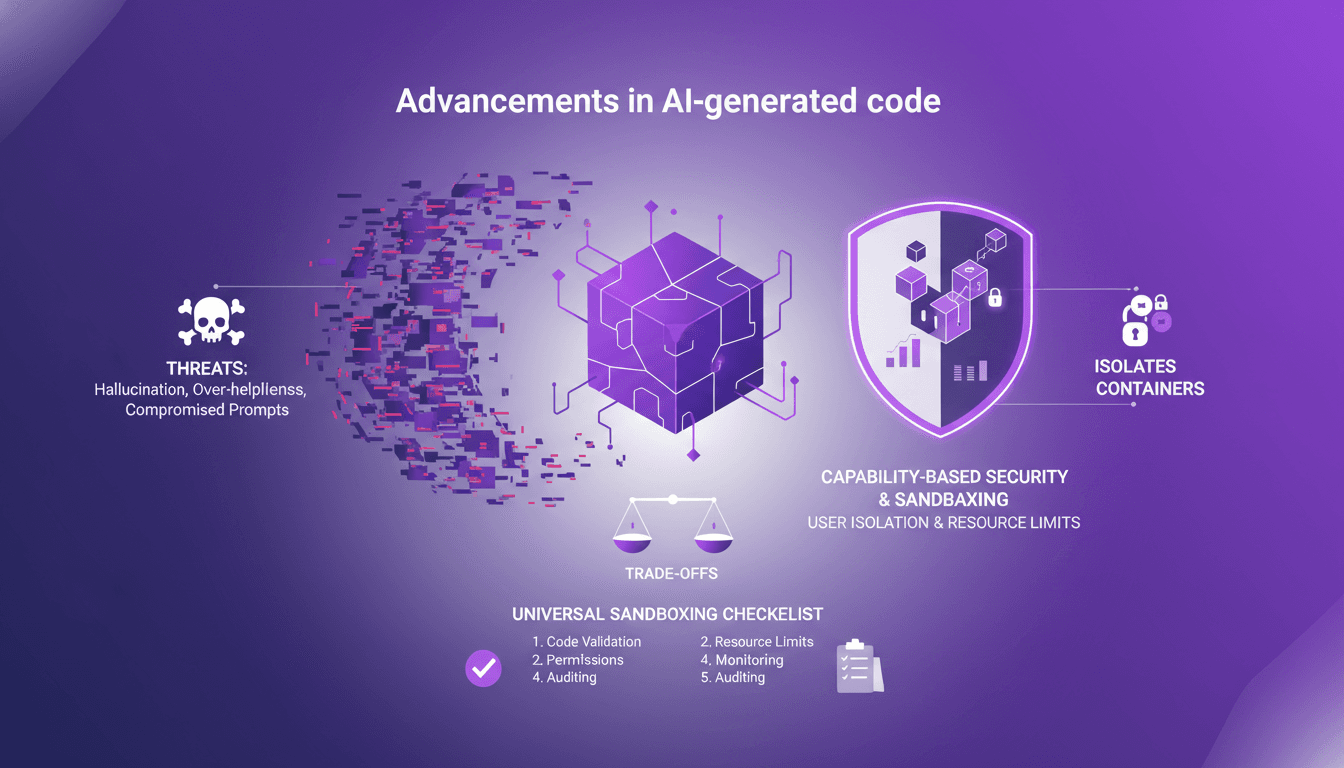

Sandboxing du code AI : Sécurisez vos projets

Je me suis fait avoir par du code généré par l'IA plus de fois que je ne voudrais l'admettre. Des hallucinations qui ont planté mon serveur aux suggestions 'trop utiles' qui m'ont mené dans des impasses. J'ai compris qu'il fallait absolument isoler ce code dans un bac à sable. D'abord, je vais expliquer pourquoi la mise en bac à sable est cruciale, puis comment je l'ai configurée pour protéger mes projets. Avec l'essor du code généré par l'IA, adopter des pratiques de sécurité solide est essentiel. Nous allons explorer les menaces posées par ce code et comment le sandboxing peut mitiger ces risques. (Indice : les conteneurs et les isolats ont leurs propres compromis.)

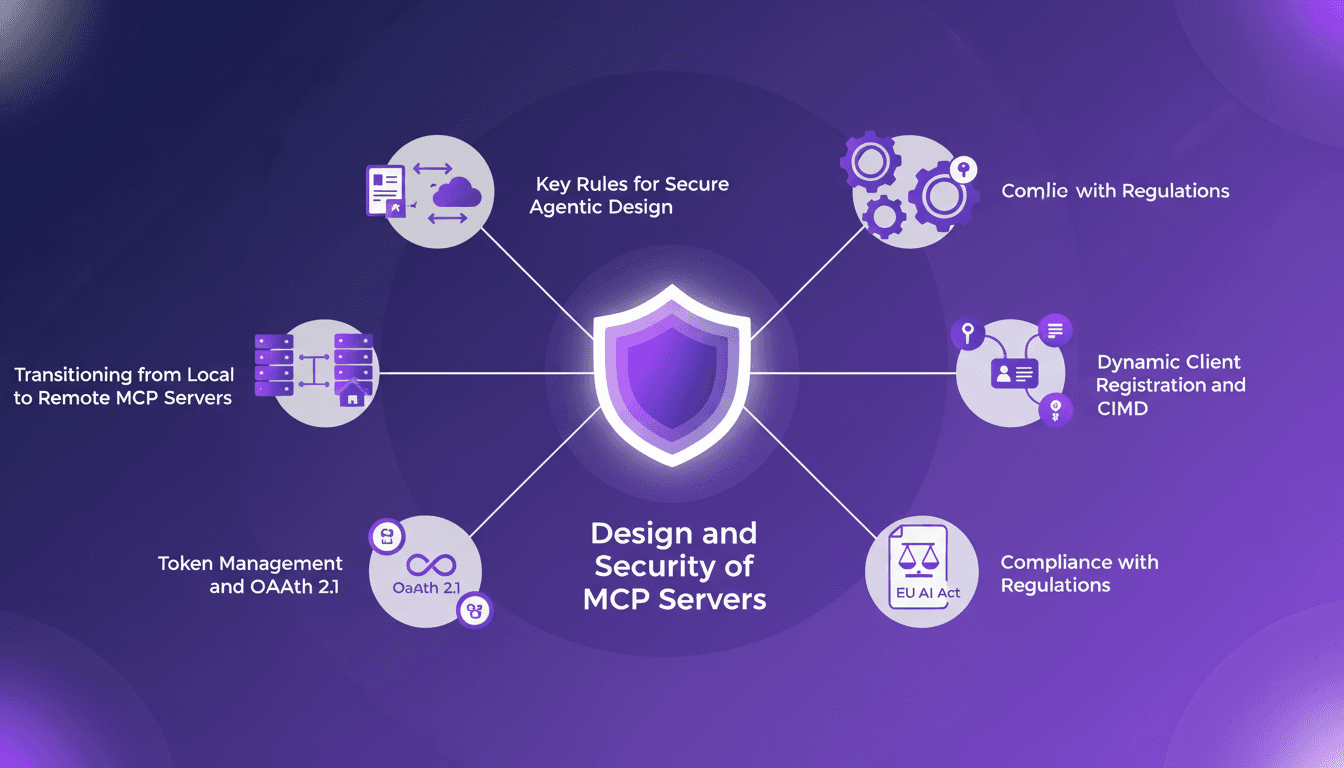

Sécuriser votre serveur MCP en production

Je me souviens de la première fois que mon serveur MCP a été mis à l'épreuve dans le monde réel - ce fut un désastre. Les tokens fuyaient de partout, et la conformité était un cauchemar. Mais j'ai appris. Aujourd'hui, sécuriser les serveurs MCP ne se limite pas à cocher des cases, c'est littéralement construire une forteresse. Avec la réglementation qui se resserre et les menaces qui évoluent, il est crucial de maîtriser les workflows pour rendre votre serveur MCP robuste et conforme. Parlons conception sécurisée, migration de serveurs locaux à distants, gestion dynamique des clients et des tokens, et bien plus encore. Et croyez-moi, comprendre les spécifications - plus de dix pour un serveur d'autorisation de niveau entreprise - fait toute la différence.

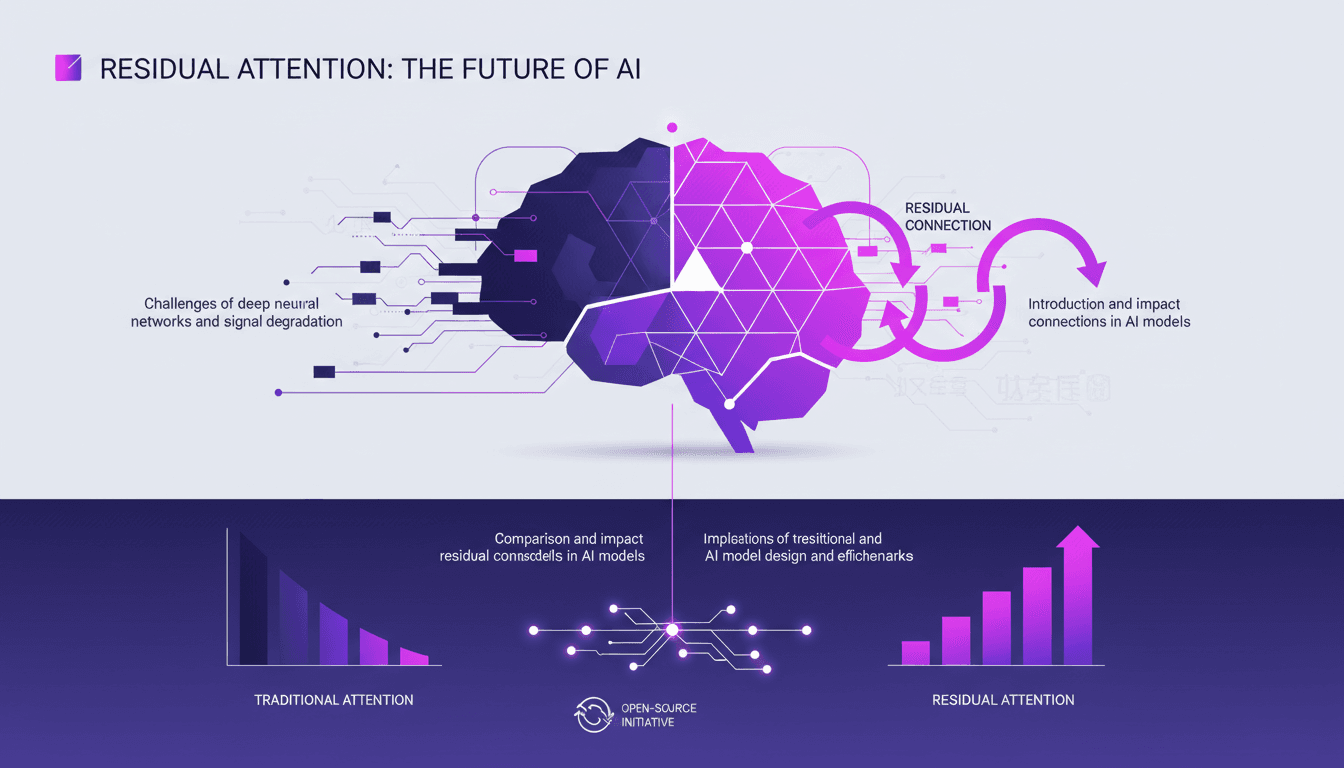

Percées en IA : Attention Résiduelle Révolutionne

Je me souviens la première fois que j'ai vu l'impact de l'attention résiduelle sur les modèles d'IA. C'était comme allumer un interrupteur. Tout d'un coup, les inefficacités qui hantaient l'apprentissage profond depuis des années étaient exposées et corrigées. Depuis 2015, les fondations de l'IA n'avaient pas bougé, mais cette percée change la donne. L'attention résiduelle améliore la dégradation du signal dans les réseaux de neurones profonds, rendant les modèles plus efficaces. Comparée aux méthodes traditionnelles, elle offre des performances supérieures sur les benchmarks. Avec l'open-source, l'impact potentiel est immense, surtout dans les laboratoires chinois où les contraintes matérielles stimulent l'innovation. Mais attention, ne sous-estimez pas la complexité de l'intégration.