Accès Cross-App: Simplifier MCP avec XAA

Je suis dans le bain des plateformes de développement d'entreprise depuis presque 15 ans, et croyez-moi, gérer le protocole Multi-Client (MCP), ce n'est pas une promenade de santé. Mais il y a une solution pour rendre ça plus fluide : l'Accès Cross-App (XAA). Dans cet article, je vous explique comment j'ai abordé ces défis de front. Le MCP pose des défis uniques, surtout dans les environnements d'entreprise complexes. En utilisant des fournisseurs d'identité comme Octa, l'XAA permet de simplifier la gestion des accès entre applications. On va plonger dans l'implémentation de l'XAA, les implications de sécurité avec les jetons d'accès, et comment les normes CIMD et DCR se comparent. Préparez-vous à revoir la manière dont vous gérez les connexions dans les environnements d'entreprise.

J'ai passé presque 15 ans à construire des plateformes de développement d'entreprise, et je vous assure, gérer le protocole Multi-Client (MCP), c'est tout sauf simple. Mais j'ai trouvé une façon de fluidifier tout ça : l'Accès Cross-App (XAA). Vous êtes-vous déjà retrouvé à jongler avec des dizaines et des dizaines d'écrans de consentement pour les serveurs MCP ? Moi aussi, et je me suis souvent fait avoir. En utilisant les fournisseurs d'identité comme Octa, l'XAA simplifie la gestion des accès entre applications. Dans ce talk, je vais vous montrer comment j'ai implémenté l'XAA, en affrontant de front les implications de sécurité avec les jetons d'accès et en comparant les normes CIMD et DCR. J'ai appris à mes dépens que la gestion des connexions dans des environnements d'entreprise nécessite une approche plus réfléchie. Préparez-vous à revoir vos méthodes et à anticiper l'avenir avec un accès scindé à l'XAA.

Comprendre le MCP et ses Défis

Le MCP (Multi-Client Protocol) c'est galère. Gérer plusieurs protocoles client à travers différentes applications, c'est pas une mince affaire. Imaginez : des écrans de consentement en cascade, des jetons qui expirent sans arrêt. Pour nous, les développeurs, c'est un vrai casse-tête, et pour les équipes IT, c'est encore pire. Dans les environnements d'entreprise, ce sont des dizaines et des dizaines de personnes qui passent leur temps à gérer ces écrans de consentement. Et puis, il y a ce problème des jetons qui restent actifs longtemps après le départ d'un employé. Ça, c'est un vrai risque de sécurité.

Cross-App Access (XAA) comme Solution

Alors, comment on s'en sort ? Avec le Cross-App Access (XAA). Ce système simplifie la gestion des accès à travers plusieurs applications. Grâce à des fournisseurs d'identité comme Octa, on peut enfin souffler. XAA réduit la charge de travail des gestionnaires et améliore la sécurité en éliminant les risques liés à l'expiration des jetons. Moins de gestion manuelle, plus de sécurité, et surtout, une meilleure expérience utilisateur.

Implémenter XAA : Le Flux Technique

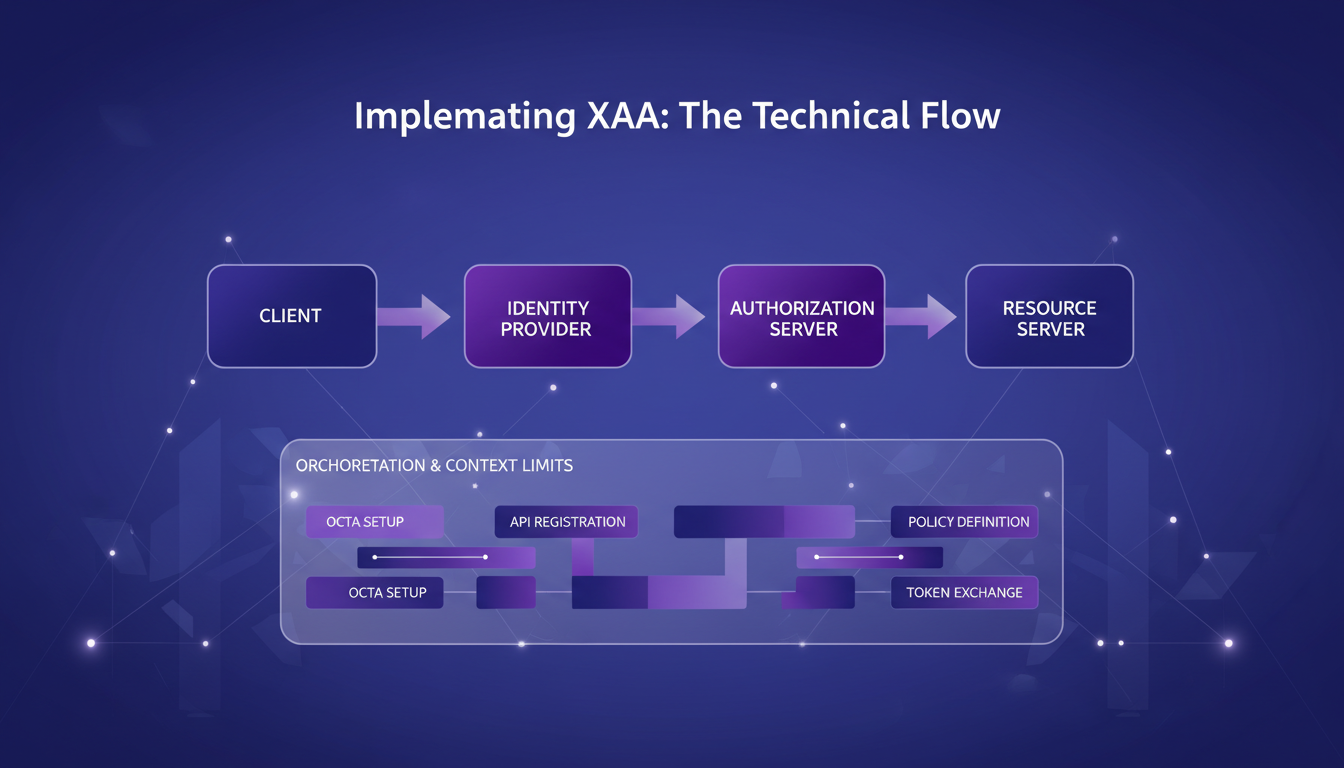

Alors, concrètement, comment ça marche l'XAA ? On a quatre systèmes clés : le client, le fournisseur d'identité (Octa), le serveur d'autorisation (Figma) et le serveur de ressources (API Figma). C'est un peu technique, mais une fois qu'on a compris, c'est tout de suite plus facile. On configure les connexions entre les applis dans le portail de gestion des connexions. Attention aux paramètres d'utilisation et d'expiration des jetons. C'est crucial pour éviter les mauvaises surprises.

Implications Sécuritaires et Solutions

Les jetons d'accès, ça peut être risqué si on les gère pas correctement. Typiquement, ils expirent après cinq minutes, mais faut les surveiller. Des solutions existent : rotation régulière des jetons, accès limité. C'est important de toujours prévoir des améliorations pour renforcer la sécurité dans l'XAA. En gros, on doit toujours orchestrer nos systèmes pour qu'ils restent sécurisés.

Comparer les Normes CIMD et DCR

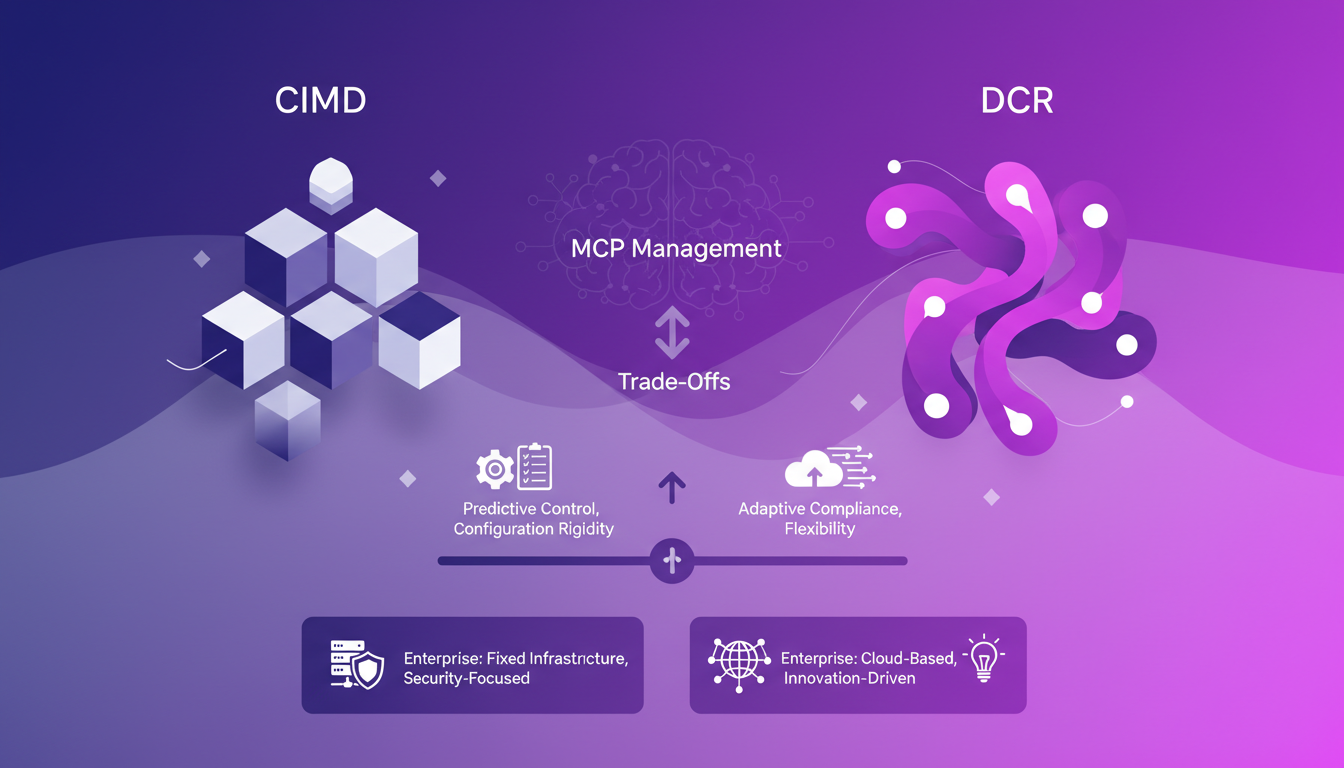

Bon, parlons standards. CIMD et DCR, deux normes qui gèrent le MCP. CIMD, c'est tout neuf, mais manque parfois de support dans l'écosystème. DCR, plus ancien, est bien implanté mais peut manquer de modernité. Alors, faut choisir selon vos besoins spécifiques. En entreprise, le choix de la norme dépendra des contraintes techniques et des objectifs de sécurité.

Chaque choix a ses avantages et ses inconvénients, et il n'y a pas de solution unique. Mais en comprenant bien les limites et les bénéfices de chacune, on peut mieux décider laquelle adopter.

J'ai plongé dans l'implémentation de XAA, et honnêtement, ça a changé la donne pour notre gestion de l'accès entre applications. Avec quatre systèmes impliqués (client, fournisseur d'identité comme Octa, serveur d'autorisation de ressources et API), comprendre les flux techniques et les normes comme CIMD et DCR est essentiel. Voici ce qui a vraiment fait une différence :

- Simplification des opérations : En intégrant XAA, j'ai pu réduire le temps passé par des dizaines de personnes sur les écrans de consentement.

- Amélioration de la sécurité : Les implications sécuritaires sont majeures; c'est plus robuste.

- Interopérabilité : Avec Octa, la gestion d'identité devient fluide entre les applications.

Je suis convaincu que pour ceux qui gèrent des MCP complexes, XAA peut être la clé pour simplifier et sécuriser les flux. Prêt à rationaliser votre gestion MCP avec XAA ? Commencez par évaluer votre configuration actuelle pour voir où XAA peut avoir le plus d'impact. Et pour une plongée plus profonde, regardez la vidéo de Garrett Galow sur "One Login to Rule Them All". Cela vous donnera des insights pratiques que vous ne trouverez pas ailleurs.

Questions Fréquentes

Thibault Le Balier

Co-fondateur & CTO

Issu de l'écosystème startup tech, Thibault a développé une expertise en architecture de solutions IA qu'il met aujourd'hui au service de grands groupes (Atos, BNP Paribas, beta.gouv). Il intervient sur deux axes : la maîtrise des déploiements IA (LLM locaux, sécurisation MCP) et l'optimisation des coûts d'inférence (offloading, compression, gestion des tokens).

Articles liés

Découvrez d'autres articles sur des sujets similaires

GPT 5.5 : Accélération des Tokens et Stratégie

Je me suis plongé dans GPT 5.5 dès sa sortie, et croyez-moi, cette augmentation de 20% de la vitesse des tokens n'est pas qu'un simple chiffre — c'est un vrai game changer pour les applications en temps réel. Mais ne vous laissez pas tromper, il y a bien plus que de la vitesse sous le capot. Lancé le 23 avril 2026, ce modèle marque une évolution rapide dans les offres d'OpenAI. Ce n'est pas juste une question de nouvelles fonctionnalités ; il s'agit d'un pivot stratégique vers les solutions d'entreprise, optimisant l'infrastructure et redéfinissant l'efficacité. Nous allons explorer ensemble les nouveautés de GPT 5.5, la stratégie de marché d'Entropique, l'impact de Cloud Code sur le paysage du codage, et comment OpenAI redéfinit son approche pour conquérir les marchés d'entreprise.

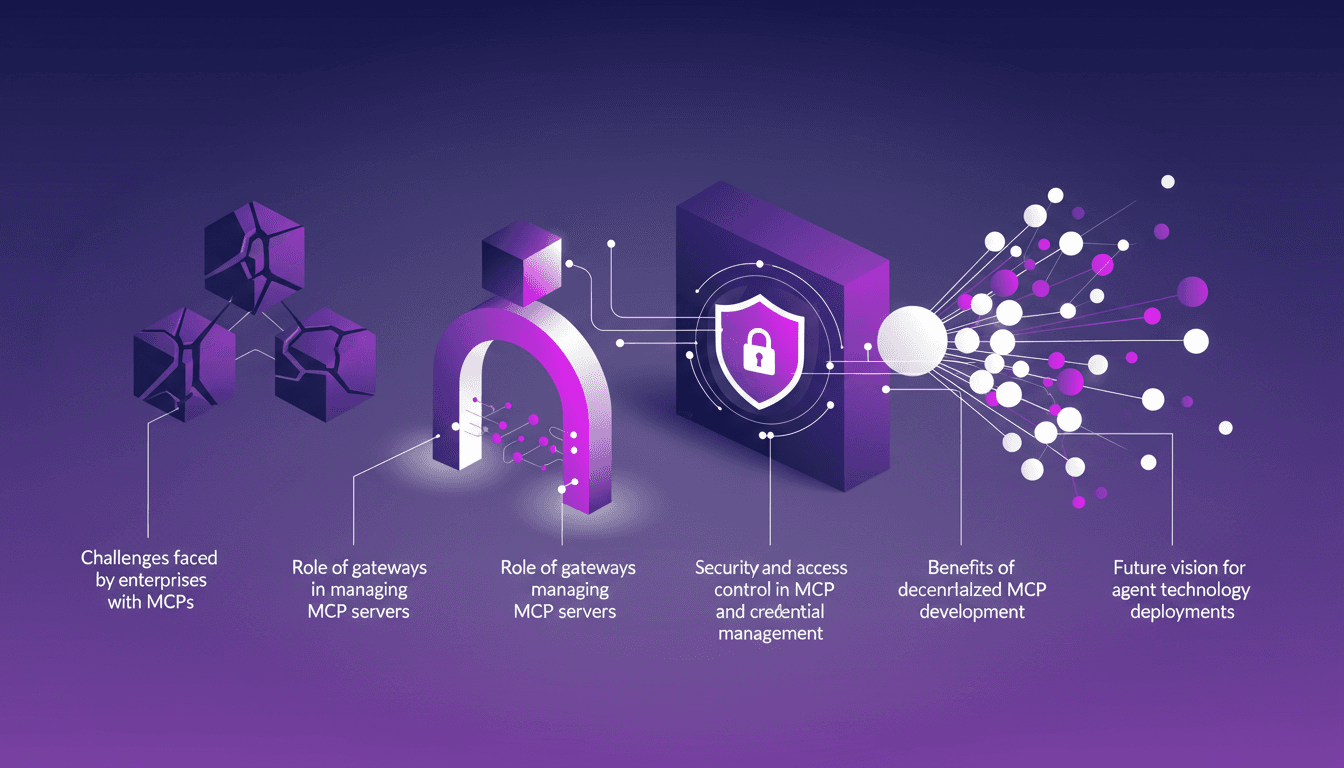

Défis des MCP en entreprise : Solutions pratiques

Je me souviens de la première fois où j'ai dû faire évoluer les serveurs MCP pour un client d'entreprise. C'était le chaos total — mais une fois que j'ai trouvé la bonne orchestration, tout s'est mis en place. Les entreprises font face à des défis uniques avec les MCP, de la scalabilité à la sécurité. Dans cet article, on va décortiquer comment aborder ces défis à l'aide de passerelles et d'autres stratégies. On parlera aussi de la sécurité et du contrôle d'accès, de l'importance de l'observabilité et de la gestion des identifiants, sans oublier la vision future pour le déploiement des technologies d'agents.

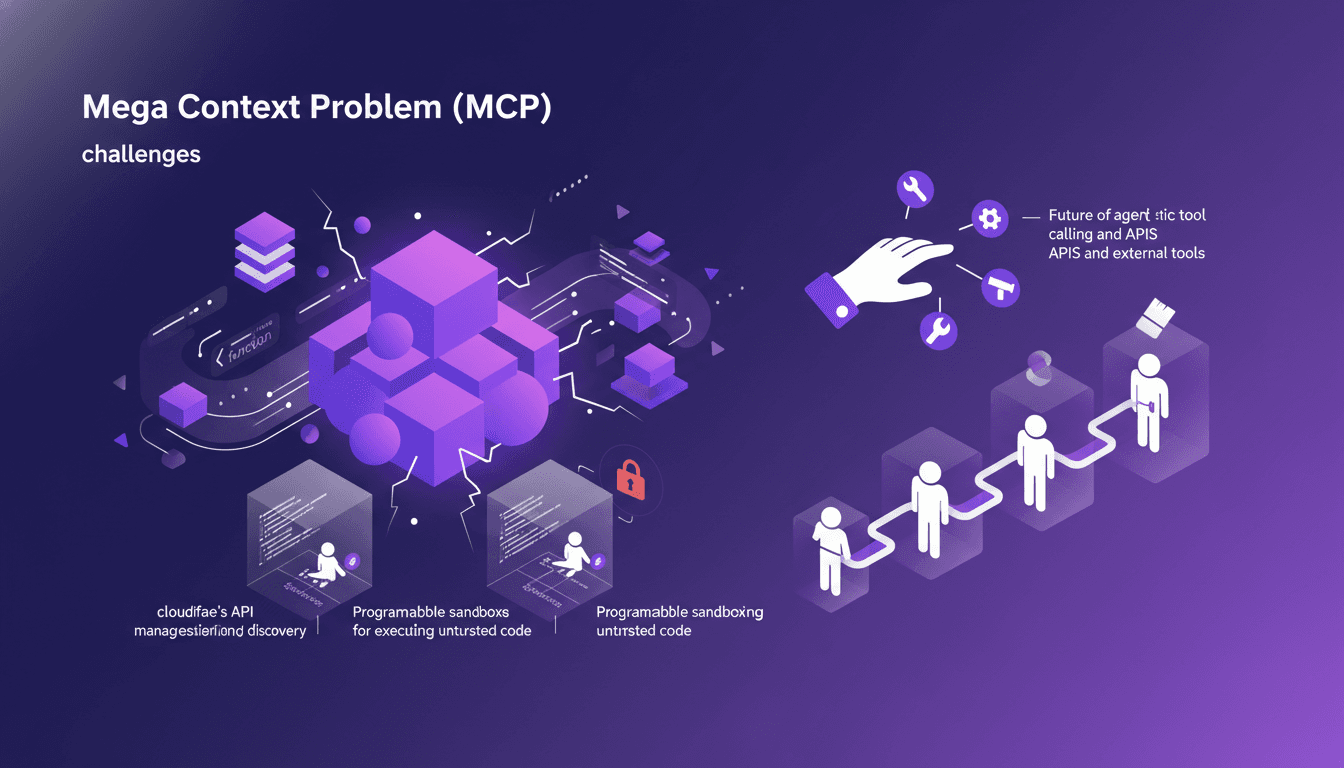

Défis du MCP: Gérer le Contexte avec Cloudflare

Je me souviens de la première fois que j'ai vraiment pris de plein fouet le Mega Context Problem (MCP). J'étais submergé par les appels d'API et ma fenêtre de contexte débordait. C'est à ce moment-là que j'ai réalisé que gérer le contexte n'est pas juste un défi technique, c'est aussi stratégique. Avec des outils comme la gestion d'API de Cloudflare et TypeScript, on peut attaquer ce monstre directement. Je plonge chaque jour dans ces eaux tumultueuses, et je vais vous partager les leçons que j'ai apprises. On parlera des défis du MCP, de l'évolution des clients MCP, et des implications de l'appel d'outils programmatiques. Vous verrez, ce n'est pas juste une question de technologie, mais d'orchestration stratégique.

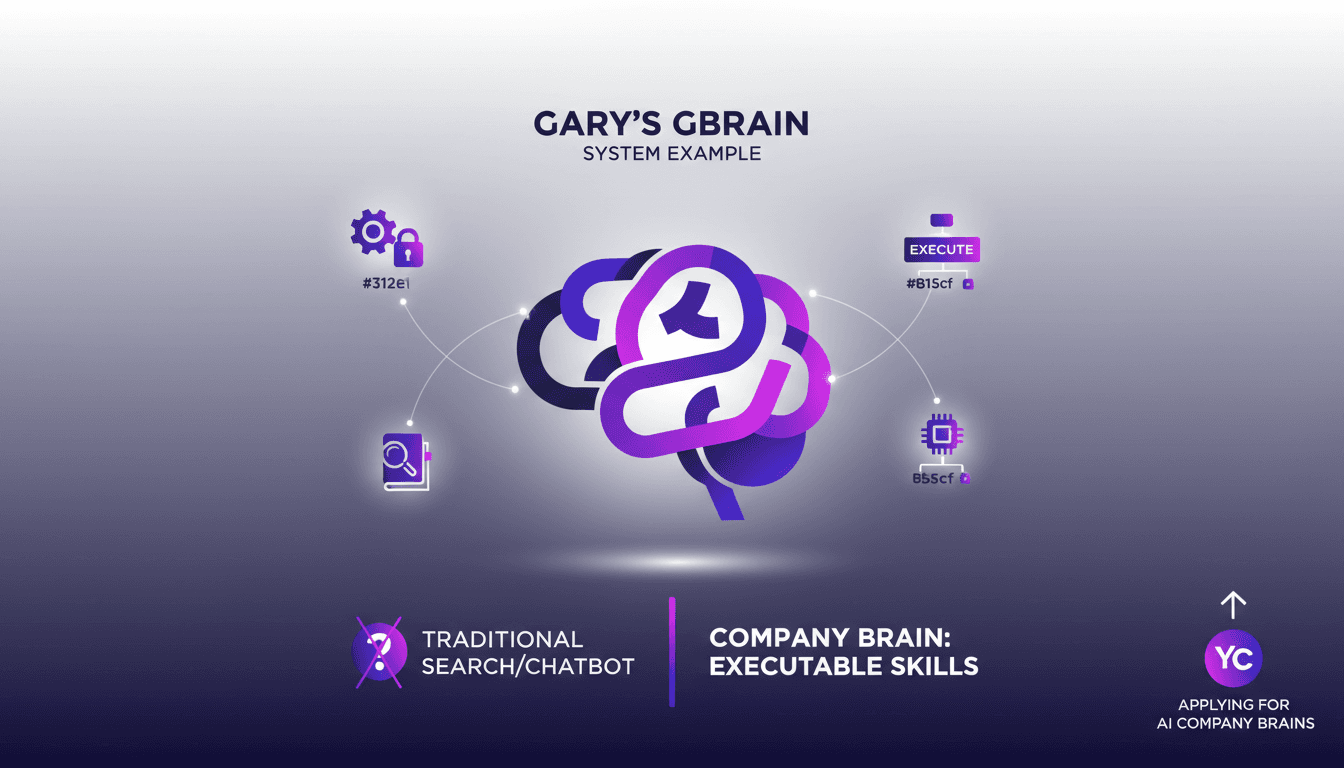

Automatisation AI: Défis et Solutions Pratiques

Je me souviens encore de ma première tentative d'implémentation de l'automatisation AI dans ma boîte – un vrai chaos ! Mais une fois que j'ai compris l'importance des connaissances métier et le concept de "cerveau d'entreprise", tout a commencé à s'éclaircir. Dans cet article, je partage comment j'ai surmonté ces obstacles en m'appuyant sur l'exemple du GBrain de Gary. Trop souvent, les entreprises se heurtent à un mur avec l'AI parce qu'elles négligent la vraie clé : la connaissance du domaine. Je vais vous expliquer comment j'ai construit un cerveau d'entreprise et pourquoi chaque business en a besoin aujourd'hui.

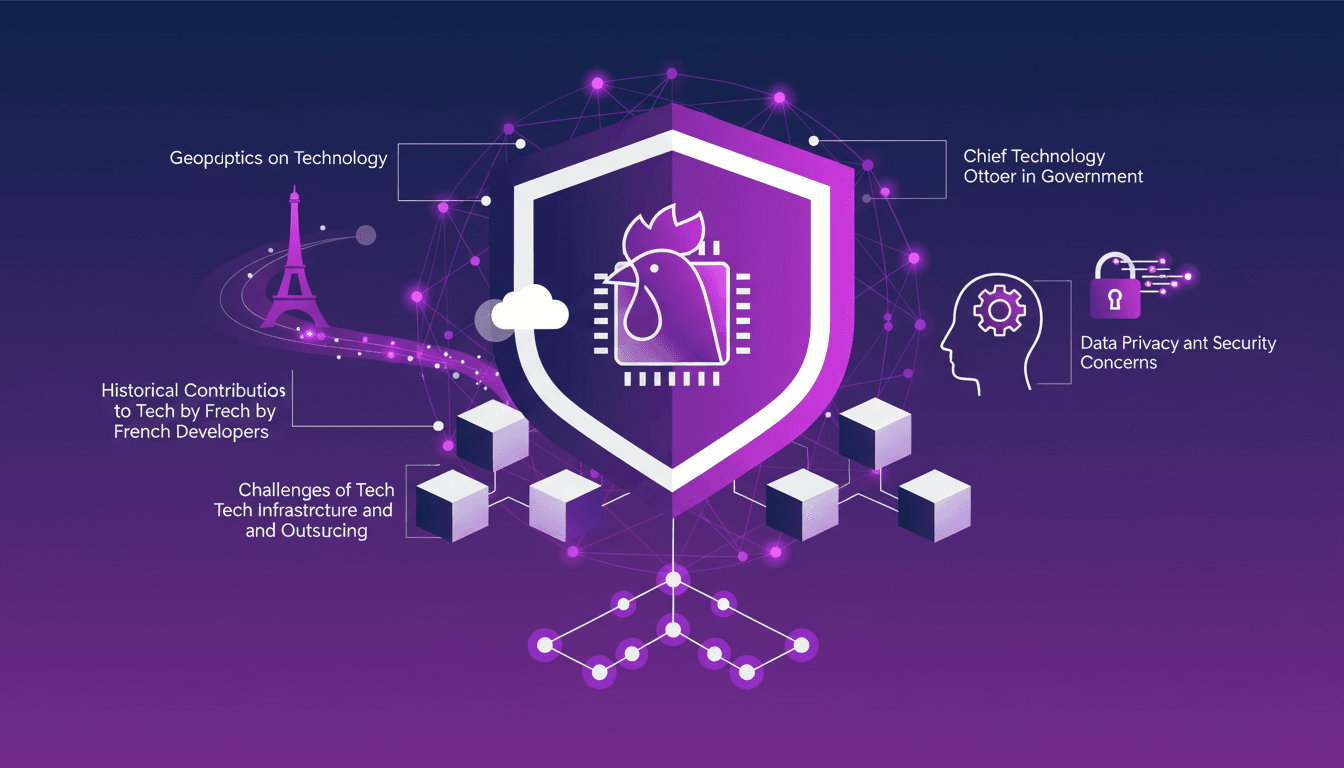

Souveraineté Tech : Repenser l'Infrastructure Française

Je me souviens du moment où j'ai compris que la souveraineté technologique n'était pas juste un mot à la mode. C'était quand j'ai essayé de naviguer dans le labyrinthe des infrastructures externalisées et que j'ai ressenti les limites de première main. La France, avec sa riche histoire technologique, doit reprendre son stack en main. Dans un monde où la technologie dicte le pouvoir géopolitique, la France se trouve à un carrefour. Avec des contributions historiques aux technologies et un besoin pressant d'infrastructures résilientes, il est temps d'explorer le rôle du leadership et l'avenir d'un web décentralisé et sécurisé. Plongeons-nous dans pourquoi et comment reconstruire notre stack.